KPMGコンサルティング、「サイバーセキュリティサーベイ2022」を発表

ー 日本企業におけるセキュリティの実態を「サイバー」「リモートワーク」「制御システム」のテーマで調査 ー

KPMGコンサルティング株式会社は、国内の上場企業および売上高400億円以上の未上場企業を対象に実施した、企業のサイバーセキュリティに関する実態調査の結果をまとめたレポート「サイバーセキュリティサーベイ2022」を2022年1月19日に発表しました。

2022年で第5回目となる本調査は、KPMGコンサルティングと株式会社KPMG FAS(本社:東京都千代田区、代表取締役:知野 雅彦、松下 修、岡田 光)が共同で「サイバーセキュリティ」「リモートワークセキュリティ」「制御システムセキュリティ」をテーマに実施しました。新たな取組みとして、リモートワークセキュリティに関する設問を新設するとともに、サイバーセキュリティの評価フレームワークとして広く活用されている「米国国立標準技術研究所(NIST)サイバーセキュリティフレームワーク」を意識した構成としていることが特徴です。

テーマ1 「サイバーセキュリティ」に関する主な調査結果

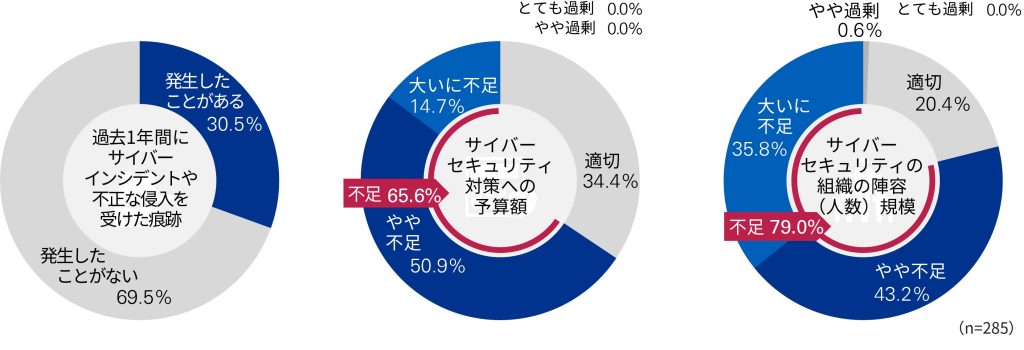

本調査では、回答企業の30.5%が「過去1年間にサイバー攻撃あるいは不正な侵入を受けたことがある」と回答しており、前回調査(2019年)の21.1%から大幅に増加しています。その一方で、65.6%の企業が「サイバーセキュリティ対策への予算が不足している」と回答、さらには79.0%が「情報セキュリティ人材が不足している」と回答していることから、日進月歩で高度化・複雑化する攻撃手法に対して日本企業が対応できていない現状が伺えます。

NISTサイバーセキュリティフレームワークの「識別」「防御」「検知」「対応」「復旧」の5つの機能に準じて整理、分析した主な調査結果 ※新設

<識別>

回答企業の57.9%がサイバーセキュリティ対策の現状分析および対応計画を策定しておらず、60.7%がセキュリティ監査を定期的に実施していないと回答するなど、サイバーセキュリティ管理におけるPDCAサイクルにおけるPlan(計画)とCheck(点検)に改善の余地が伺えます。

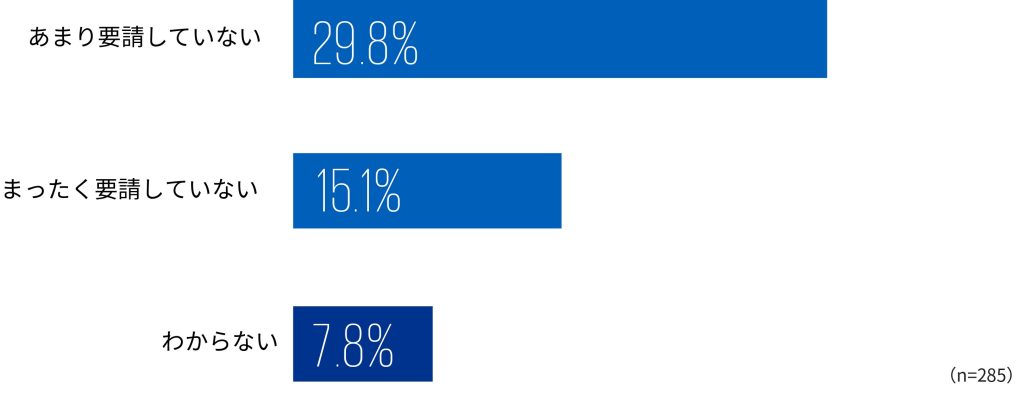

また、52.7%の企業が業務委託先へのセキュリティ対策の要請を未実施または未把握であるということが分かりました。近年、サプライチェーンの脆弱性を突いて侵入するサイバー攻撃が発生しているため、委託先・提携先等のサプライチェーンを含めたサイバーセキュリティ管理の仕組みづくりが必要です。

<防御>

本調査からは、サイバー攻撃への防御における日本企業の注目領域が「高度なエンドポイントセキュリティ対策」と、「クラウドセキュリティ対策」であることが明らかになりました。「高度なエンドポイントセキュリティ対策」においては、55.1%の企業が「既に導入済み」と回答し、「積極的に導入を検討する」との回答が35.4%にのぼっています。また、「クラウドセキュリティ対策」では26.7%の企業が「既に導入済み」と回答し、「積極的に導入を検討する」との回答が35.1%になっています。

<検知>

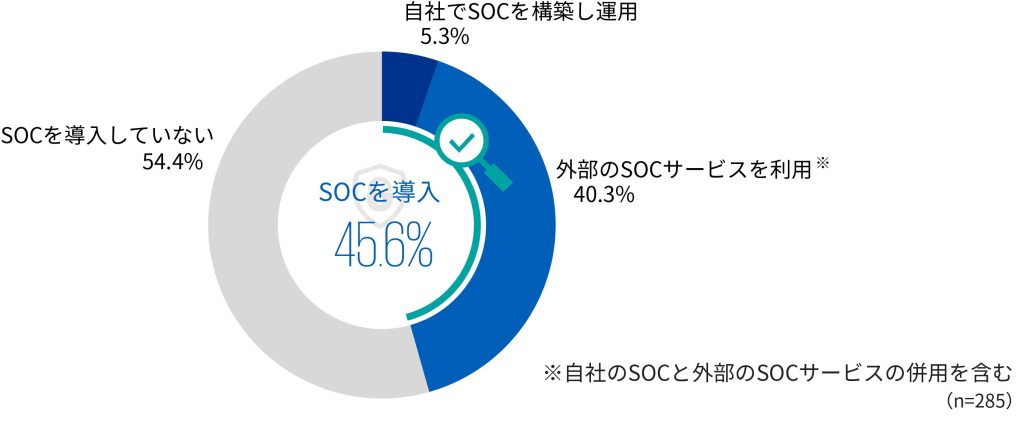

回答企業の45.6%がセキュリティオペレーションセンター(SOC)を導入していることが明らかになる一方で、SOCによる監視が「不審なウェブサイトへのアクセス・閲覧」や「インターネットからの攻撃性の高いアクセス」、「DoS/DDoS攻撃」といった従前からよく見られる監視対象にとどまっており、クラウドサービスに対する監視は少数にとどまっています。また、回答企業においては「ユーザー/エンティティの行動分析(UEBA)」の導入率が低く、セキュリティ監視機能の高度化が求められます。

<対応>

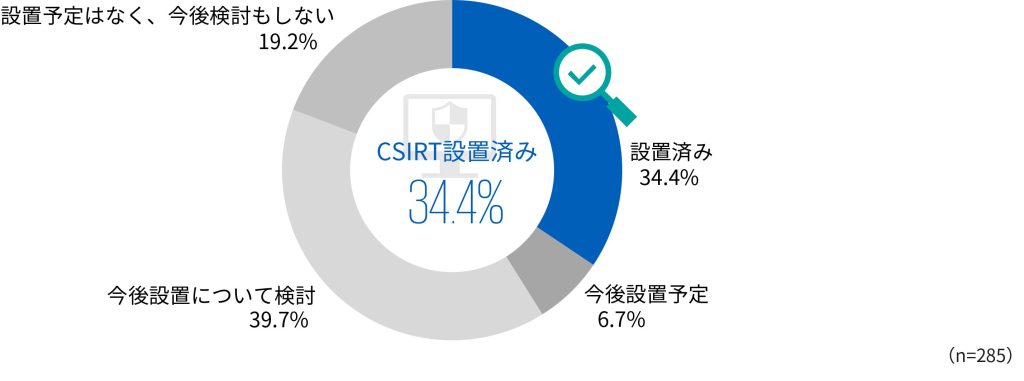

回答企業の34.4%が、セキュリティインシデントが発生した際に対応する組織であるCSIRT(Computer Security Incident Response Team)を自社内に設置していると回答しており、さらに47.4%がインシデント発生時の初動対応手順を準備しています。一方で、セキュリティ運用を自動化するSOAR(Security Orchestration, Automation and Response)の導入率は低く、情報セキュリティ人材の不足への対応としてセキュリティ運用の自動化の浸透が今後期待されます。

<復旧>

42.5%の回答企業はセキュリティインシデント発生後の復旧手順を準備しており、32.6%がメディアへの連絡や広報の手順を整えています。復旧対応については、51.7%が1週間程度で対応が完了していますが、数日間遮断した場合の業務継続の対応をあらかじめ定めている企業は23%にとどまっています。

テーマ2 「リモートワークセキュリティ」に関する主な調査結果 ※新設

新型コロナウイルス感染症(COVID-19)の拡大により、リモートワークを中心とした働き方改革が進むなか、75.1%の回答企業が在宅勤務を少なからず導入している一方で、50.5%が、従業員による内部不正を懸念しています。内部不正への懸念は在宅勤務率に比例して高くなる傾向が見受けられます。

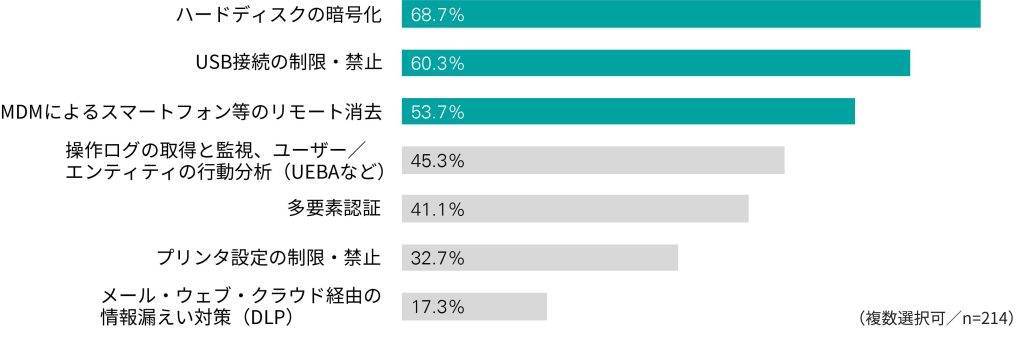

過半数の企業で「ハードディスクの暗号化やUSB接続の制限・禁止、モバイルデバイス管理(MDM)によるスマートフォン等のリモート消去」など、端末からの物理的な情報漏えいに対する対策が講じられている一方で、「電子メール・ウェブ・クラウド経由の情報漏えい対策(DLP)」については17.3%にとどまり、あまり普及していない状況が見受けられます。

テーマ3 「制御システムセキュリティ」に関する主な調査結果

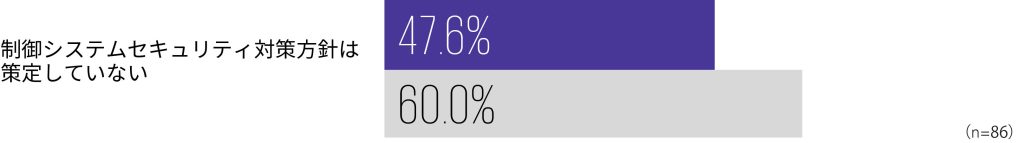

日本の製造業におけるスマートファクトリー化への取組みが加速するなか、工場のスマート化とともにサイバー攻撃のリスクは増大しています。回答企業の約3割が、何らかの形で工場やプラントにおける制御システムに関する事業に取組んでいるなかで、まだ47.6%が制御システムセキュリティに係る対策方針が整備できていない状況です。前回調査(2019年)の60.0%と比べると改善傾向にありますが、さらなる取組み強化が求められます。