ゼロトラストから学ぶ! エンドポイントセキュリティの対策ポイント 【JAPANSecuritySummit 2024 ワンビセッションレポート】

ワンビは、データ消去に特化したセキュリティソフトウェアメーカーとして、「私たちが情報漏えいを防ぐ」という企業理念のもと、主力製品である「TRUST DELETEシリーズ」を市場に投入している。同社 開発推進部の井口俊介氏が、「ゼロトラストから学ぶ! エンドポイントセキュリティの対策ポイント」をテーマに解説した。

性悪説に基づくゼロトラストセキュリティの概念とは?

ゼロトラストセキュリティは、従来の内部ネットワークを信頼するのではなく、あらゆるアクセスに対して常に検証や確認を行っていくセキュリティモデルだ。企業や組織の内部と、外部のネットワークを区別せずに、すべてのアクセスを潜在的な脅威とみなす。信頼を得るために、事前の認証とアクセス制御をかけることで、従来の境界型セキュリティの限界を克服して、より強固なセキュリティ体制を構築できるというものだ。

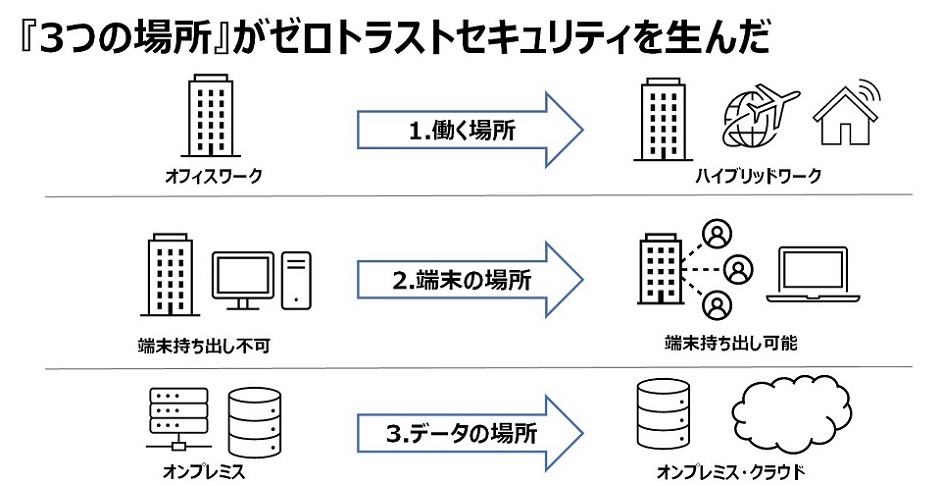

ゼロトラストが生まれてきた背景を理解するには、3つのシーン(場所)を考えると納得がいく。1つ目は働く場所がオフィスワークだけでなく、場所を選ばないハイブリッドワークに変化してきたことだ。2つ目は端末の場所が変化してきたこと。かつては端末の持ち出しはできなかったが、いまはどこでも持ち出して使えるようになった。3つ目はデータの保存場所が変化したことだ。オンプレミスを中心に専用システムにデータが保管されていたものが、クラウドにも保存されるようになった。それぞれの場所が変わってきたことがゼロトラストが生まれた背景にあるわけだ。

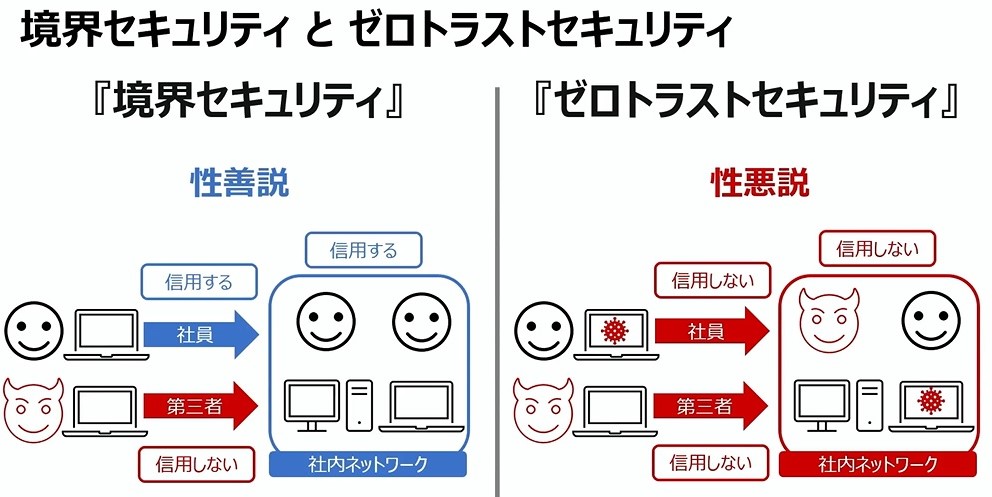

そもそもゼロトラストの発想は、性善説と性悪説に基づく考え方から来ている。性善説は、人は「善」であり、基本的に信用できるという考え方だ。従来のような境界型セキュリティは、社内のネットワークであれば信用し、その外から来る第三者についてはリスクがあるという点で、一応は性善説の立場を取っていた。一方の性悪説は、もともと人は「悪」であり、基本的に信用できないという考え方だ。ゼロトラストは、社内・社外のネットワークに限らず、人もデバイスもアプリケーションもすべて信用しないため、性悪説の立場の考え方になるわけだ。

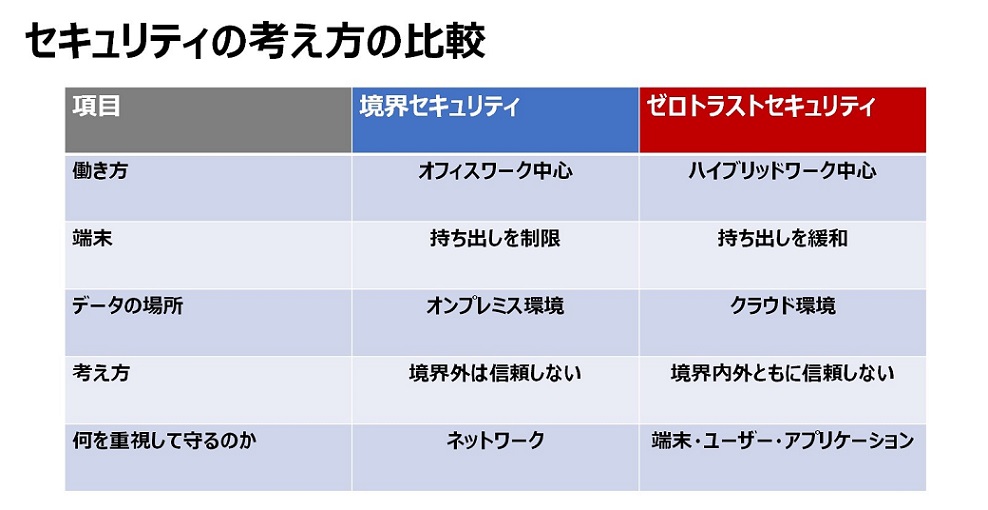

ここまでの境界型セキュリティとゼロトラストの比較をまとめると以下のようになるだろう。

エンドポイントのゼロトラストセキュリティ対策のキモとは?

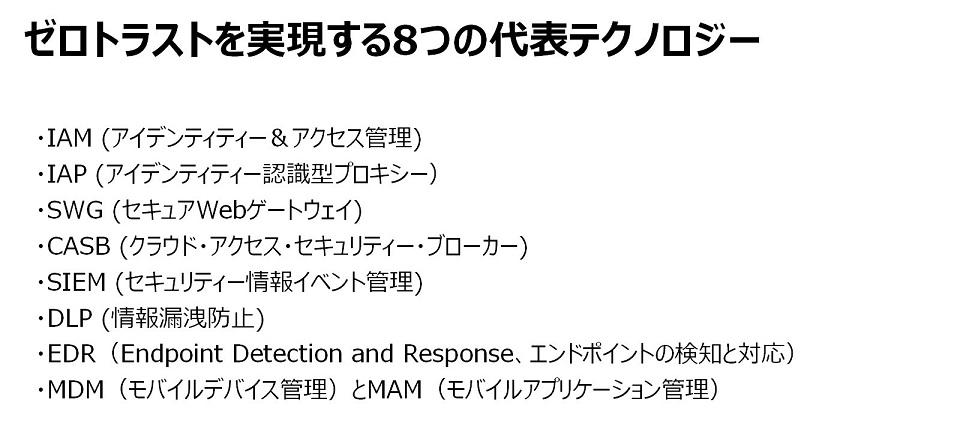

では、このゼロトラストセキュリティを実現するには、どのようなテクノロジーが求められるのだろうか? 主なテクノロジーには以下のようなものが挙げられる。

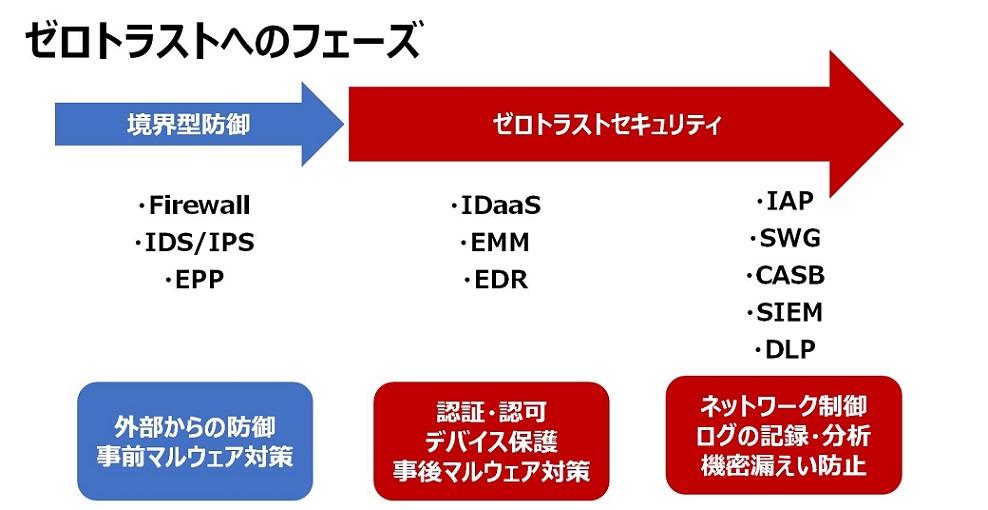

ゼロトラストといっても、従来の境界型防御をすべて捨ててしまうわけではない。つまりFirewall、IDS/IPS、EPPといった既存技術をしっかりした上で、次の段階でゼロトラストに進んでいくということだ。ゼロトラストでは認証・認可、デバイス保護、事後マルウェア対策という点でIAM、EMM、EDRや、ネットワーク制御、ログ記録・分析、情報漏えい防止のために必要なIAP、SWG、CASB、SIEM、DLPなどが用意されている。

これらを一度に導入するのは企業にとって負担が大きいため、ゼロトラスト導入へのフェーズとして、下記のような流れで進めていくとよいだろう。

エンドポイントを中心としたゼロトラストの機能やソリューション

さて、ここからはゼロトラストセキュリティの中でも、エンドポイントにおけるマルウエア対策、認証・認可、端末管理、紛失対策というテクノロジー&ソリューションについて詳しく説明していこう。

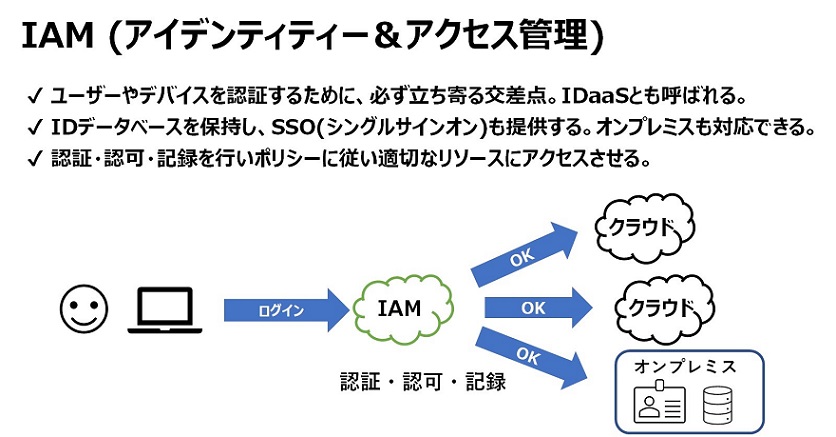

まずゼロトラストでは、強力な認証が基本となる。そこでIAMというアイデンティティー&アクセス管理を行う技術を使う。いわばユーザーやデバイスを認証するために必ず立ち寄る「交差点」のようなものだ。ソリューションとしてIDaaS(Identity as a Service)というソリューションが提供されている。これはIDのデータベースを保持し、認証・認可・記録を実施して、ポリシーに則って適切にリソースへアクセスさせるサービスで、SSOにも対応している。

IAMの具体的な製品・サービスは以下の通りだ。

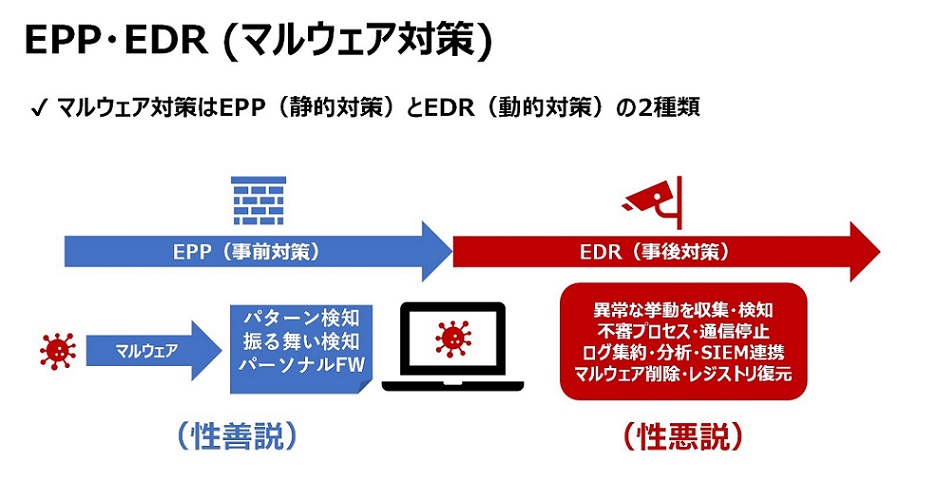

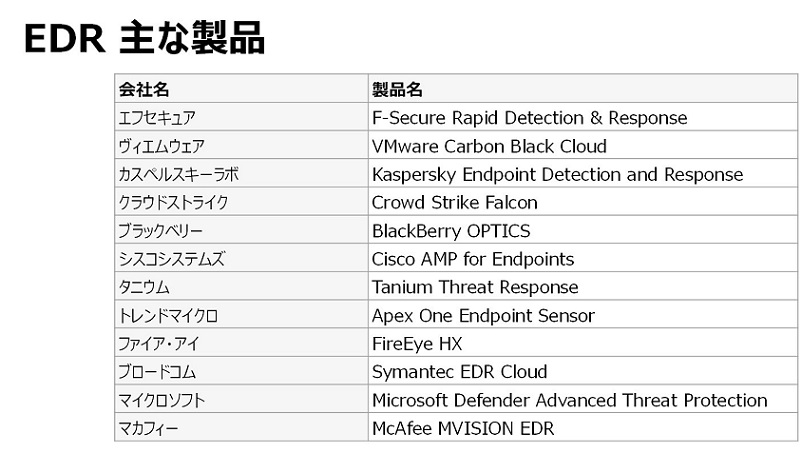

次は、なじみのあるマルウェア対策だ。ゼロトラストでのマルウェア対策には、EPP(静的対策)と、EDR(動的対策)の2種類がある。EPPは従来のウイルス対策と同等の機能で、事前対策をする門番のようなものだ。一方、EDRはEPPで守り切れず感染してしまった際の事後対策となり、不審なプロセスを停止したり、マルウェアを削除したり、レジストリを復元したりするものだ。

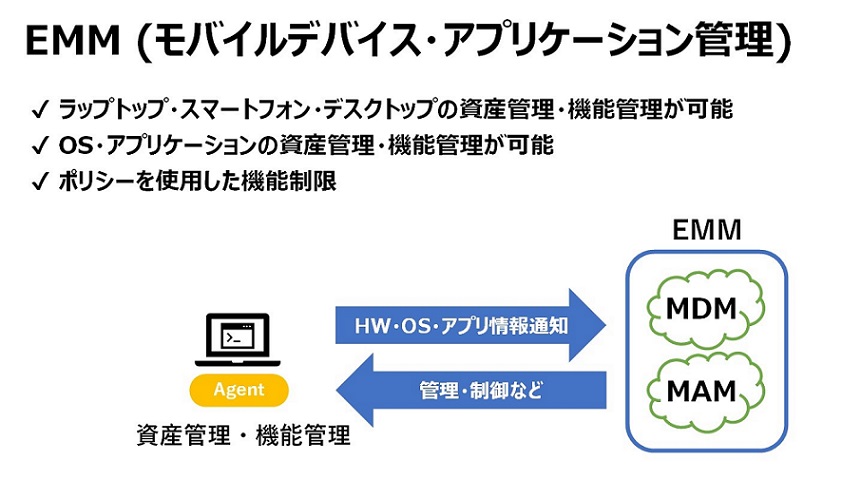

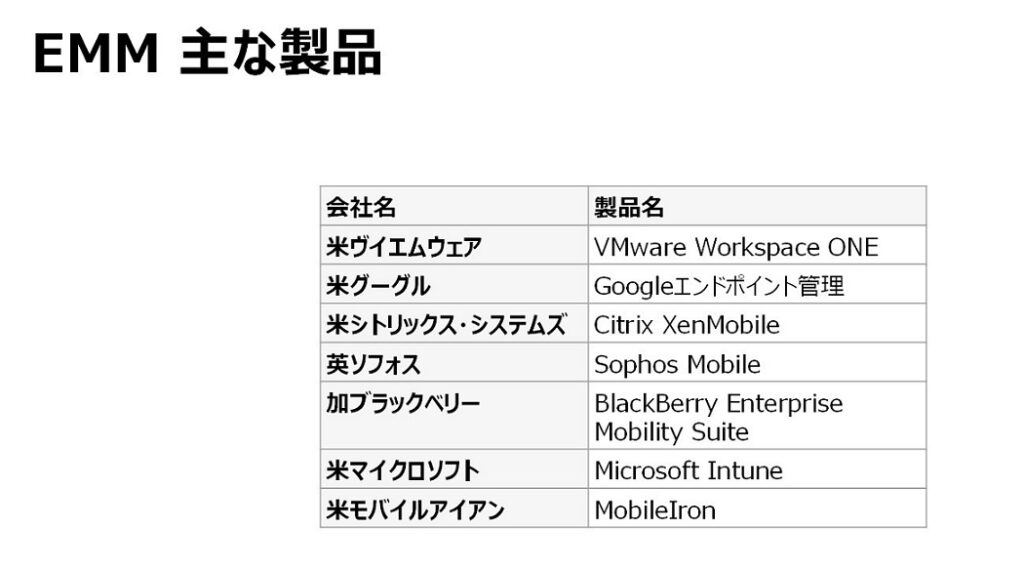

モバイルデバイス・アプリケーション管理であるEMMは、従来までMDMやMAMと呼ばれていた製品・サービスだ。ノートPCやスマートフォン、OS、アプリケーションなどハードとソフトの資産を管理するが、ポリシーによる機能制限も可能だ。こちらも各社から多くの製品・サービスが用意されている。

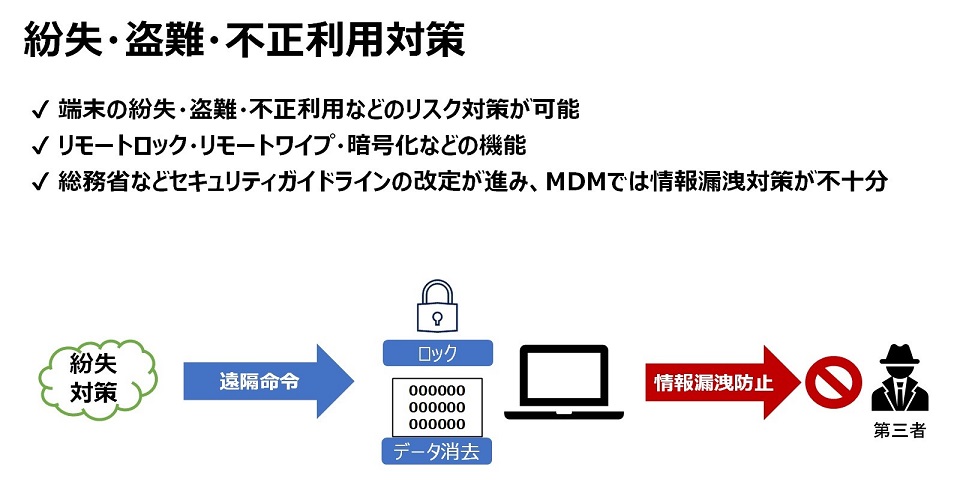

ゼロトラストの世界は基本的に端末を持ち出すことを前提にしているため、もう1つ重要な点として、紛失・盗難・不正利用のリスク回避することが求められる。これらの対策として、遠隔からコントロール可能なリモートロック・リモートワイプや、暗号化などの機能が用意されている。前述のMDMのような資産管理に加えて、こういった対策も講じておく必要がある。

ここまでがエンドポイントを中心としたゼロトラストの機能やソリューションになる。

「もしも」に備える! 端末紛失時の情報漏えいをいかに防げばよいのか?

最後にワンビの「TRUST DELETE prime+」についても紹介しておこう。PCやスマートフォンなどの端末を持ち出している以上は、端末の紛失や盗難からのリスクは避けられない。また会社の端末を破棄・返却する際に、情報がそのまま残っている場合は、そこから何か情報が漏れる恐れもある。そこで「もしも」に備えて十分な対策を施すために、同社ではTRUST DELETE prime+を開発した。

TRUST DELETE prime+は、端末のロックと消去が行える機能を搭載。ユーザーがWindows PCを失くしてしまったときに、管理者がクラウド側から遠隔操作で該当のPCをロックしたりワイプしたりすることができる。リモートロックとリモートワイプの違いは、ロックのほうがPCのデータを残したまま不正な操作を防ぐのに対して、ワイプのほうはデータ自体も消去して完全に情報漏えいを防ぐというものだ。

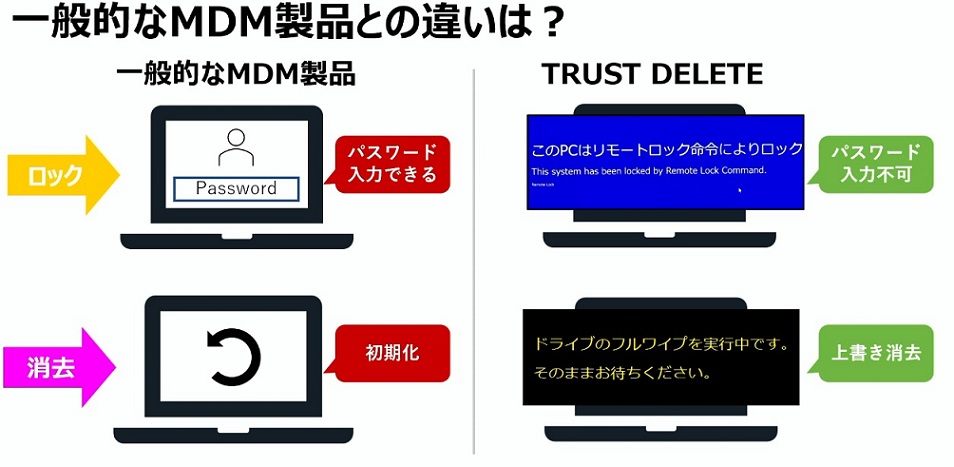

実は、これらの機能は以前のMDM製品(EMM)でも搭載されているケースもあった。しかし、総務省などのセキュリティガイドラインの改定が進み、現在ではMDMの機能だけでは情報漏えい対策として不十分な状況になってきた。そこで同社のTRUST DELETE prime+では、さらに機能を強化している。たとえば一般的なMDM製品はロックされてもパスワードの入力ができてしまう。しかしTRUST DELETE prime+は入力も不可だ。消去も初期化でなく、フルワイプで上書き消去が行える。

また、遠隔命令による操作は、端末がネットに接続していないとできないが、TRUST DELETE prime+ではオフラインでも自動的にロックや消去ができるので安心だ(VAIOやパナソニックのPCでは、携帯電話網であれば操作が可能)。持ち出し時にルールに反した不正な利用がなされると、PCをロックしてくれる点も便利だ。

廃棄・リース返却時にも情報漏えいのリスクがある。実際に神奈川県庁ではHDDが転売されて情報が漏れるという事件が起きて大きな問題になった。そこで総務省では、「データ消去による復元艱難な状態にすること」、「復旧ツールでもデータが読めない状態にすること」、「しっかりと消去したことを第三者による消去証明として残すこと」を求めている。同社のTRUST DELETE prime+は、これらの条件を満たしているため、万が一のPC紛失時対策として、ぜひ導入をご検討いただきたい。