2025年3月版 最速!危険度の高い脆弱性をいち早く解説「脆弱性研究所」第32回

3月に公開された重大な脆弱性(CISA KEV参照)

3月に新たに公開された脆弱性は3809件となります。この中で特に重大な脆弱性をいくつかピックアップして説明したいと思います。

第三回で説明したCISAによる「実際に悪用されている脆弱性(Known Exploited Vulnerabilities Catalog)」のデータベース情報もあわせて載せています。

3月にCISAのKEVに登録された脆弱性はトータル32件で、内訳は

- Microsoft 7件

- Ivanti 3件

- VMWare 3件

- Advantive 2件

- Google 2件

- Hitachi 2件

- SiteCore CMS&XP 2件

- Apple 1件

- Cisco 1件

- EdiMax 1件

- Fortinet 1件

- Juniper 1件

- Linux Kernel 1件

- NAKIVO 1件

- Progress 1件

- reviewdog 1件

- SAP 1件

- tj-actions 1件

になっています。

参考情報

- CISA「Known Exploited Vulnerabilities Catalog」

1. GitHub Actionsのサプライチェーン攻撃(サードパーティ製品「tj-actions/changed-files」の脆弱性 (CVE-2025-30066)、および「reviewdog/action-setup@v1」の脆弱性(CVE-2025-30154))

2025月3月19日にWizによりCoinbaseを狙ったGitHub Actionsのサプライチェーン攻撃の詳細および脆弱性が公開されました。それによると、このサプライチェーン攻撃ではGitHub Actionsを利用した製品「reviewdog/action-setup」に不正コードが入り込み(CVE-2025-30154)、これが別のGitHub Actionsを利用した製品「tj-actions/changed-files」へのCoinbaseを狙った不正コード混入(CVE-2025-30066)へと繋がったという流れになっています。以下ではこれらの脆弱性について見ていきます。

一次情報源

CVE情報

公開されたCVEは以下になります。

- tj-actions/changed-files

- CVE-2025-30066

- CVSS

- Base Score: 8.6 High

- Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:N/A:N

- v46より前のtj-actions changed-filesでは、リモートの攻撃者がGithub Actionsログからsecretを見つけ出すことができる可能性があります。

- Tag v1から v45.0.7は、2025/03/14〜2025/03/15 に影響を受けました。これは脅威アクターによって、悪意のある updateFeatures コードを含むコミット 0e58ed8 を指すように変更されていたためです。

- CVSS

- CVE-2025-30066

- reviewdog/action-setup

- CVE-2025-30154

- CVSS

- Base Score: 8.6 High

- Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:N/A:N

- reviewdog/action-setup@v1が、2025/3/11 18:42〜20:31(UTC) の間に侵害され、悪意のあるコードが追加され、公開されたシークレットが Github Actions ワークフロー ログにダンプされました。

- バージョンに関わらず、`reviewdog/action-setup@v1` を使用する他の reviewdog アクションも侵害される可能性があります。

- 可能性があるものはreviewdog/action-shellcheck、reviewdog/action-composite-template、reviewdog/action-staticcheck、reviewdog/action-ast-grep、および reviewdog/action-typos です。

- CVSS

- CVE-2025-30154

tj-actions/changed-filesとは

今回、問題となっているtj-actions/changed-filesは、ブランチで変更されたファイル・ディレクトリを簡単に追跡できるGitHubアクションです。これを使用すると、プロジェクトルートからの相対パスを返すターゲットブランチや現在のブランチ (前のコミットまたは最後のリモートコミット)・複数のブランチ・カスタムコミットなどを基準として、変更されたすべてのファイルとディレクトリを追跡できます。

tj-actions/changed-filesの開発は、以下のGitHubで行われています。

https://github.com/tj-actions/changed-files

ステータスに関するコメントは下記を参照

https://github.com/tj-actions/changed-files/issues/2482

reviewdog/action-setup@v1とは

不正コードが混入したreviewdogは、開発者によると「linter などのチェックツールの結果を自動で GitHub の Pull Request にコメントしたり, ローカルでも diff の結果から新たに導入されたエラーだけを表示するようにフィルタリングできるツール」とのことです。日本の方が開発者です。

reviewdogに関しては、こちらの開発者ブログを確認してください。

http://haya14busa.com/reviewdog/

reviewdog/action-setupは、Github Actions上でreviewdogを使えるようにするものです。reviewdog/action-setupの開発は、以下のGitHubで行われています。https://github.com/reviewdog/action-setup

どうやら今回、reviewdog/action-setupの脆弱性による侵害が元となって、tj-actions/changed-filesの侵害が起こされた可能性があるようです。

インシデント/脆弱性全体の説明

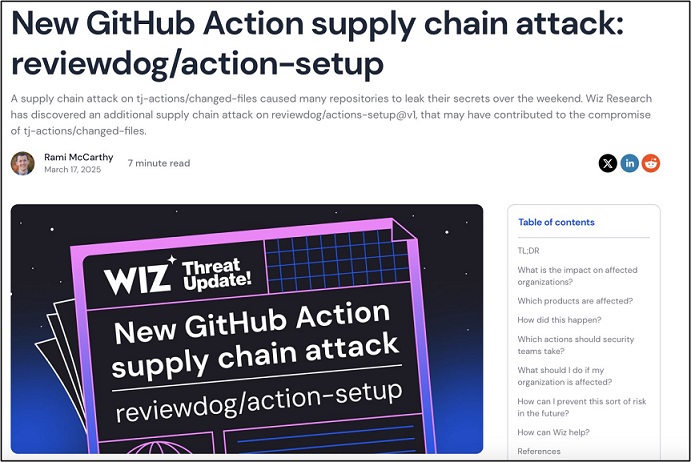

一次情報源にも記入したwiz.ioの「New GitHub Action supply chain attack: reviewdog/action-setup」に、時系列でのインシデント、および脆弱性の説明がありますので、そちらを参考に見ていきたいと思います。

1. 時系列

2025年3月5日に、 Coinbaseレポジトリに攻撃者が興味を持っていたという最初の証拠が見つかる。以降の動きは以下のとおり。

| 2025/03/05 | Coinbaseレポジトリに最初の攻撃者振る舞いの証拠が観測される |

| 2025/03/11 | 攻撃者が攻撃を、使い捨てのGitHubアカウント(iLrmKCu86tjwp8, 2ft2dKo28UazTZ, mmvojwip)に切り替える |

| 2025/03/11 18:42 | 攻撃者がreviewdog/action-setup v1にコミットを行なって、悪意のあるコードを仕込む(次項の「reviewdog/action-setupv1で仕込まれていたコード」参照)。これにより、このコードに依存していたコードも被害を受けた。 |

| 2025/03/11 20:21 | 攻撃者が悪意のあるコードを仕込んだv1 tagを元に戻す。これにより、攻撃者がtj-actions/changed-filesに対して書き込みアクセスができるように権限が変更される。 |

| 2025/03/13 20:46 | 攻撃者がcoinbase/agentkitを標的として、悪意のあるコミットを実施(次々項の「tj-actions/changed-filesでのコミット」参照)。Workflow ログが生成される。gistが削除されてしまっており、ペイロードは不明となっている。 |

| 2025/03/13 21:09 | 攻撃者が悪意のあるコードを、Coinbaseを標的としてtj-actions/changed-files中のコミットを行おうとしていた。 |

| 2025/03/13 21:18 | 攻撃者は、coinbase/agentkit のChangelog Workflow内で tj-actions/changed-files のピン留めを uses: tj-actions/changed-files@v39 から uses: tj-actions/changed-files@6e6023c01918b353229af0881232f601a4cc8365 へと変更した。 |

| 2025/03/14 15:10 | agentkitが悪意のあるバージョンのtj-actions/changed-filesを、漏洩したトークンで”write”パーミッションを用いて実行した。 |

| 2025/03/14 16:37 | coinbaseが脆弱性のあるChangelog Workflowを削除 |

| 2025/03/14 16:57 | tj-actions/changed-filesのすべてのタグが、悪意のあるコミットにリダイレクトされた。 |

| 2025/03/14 20:52 | StepSecurityがGitHub上のtj-actions/changed-filesの問題を指摘。 |

| 2025/03/14 22:18 | StepSecurityがGitHub上のtj-actions/changed-filesの問題を「CVE-2025-30066」として告知。 |

| 2025/03/15 10:30 | tj-actionsがテンポラリで削除される。また、悪意のあるgistも削除される。 |

| 2025/03/17 | Wizがこのreviewdogに関する問題を告知。 |

| 2025/03/19 | reviewdogの問題に「CVE-2025-30154」がアサインされた。 |

| 2025/03/19 | reviewdogのメンテナ(haya14busa)が「[Security Advisory] Supply Chain Attack on reviewdog GitHub Actions during a specific time period」として、CVE-2025-30154の問題を公開した。 |

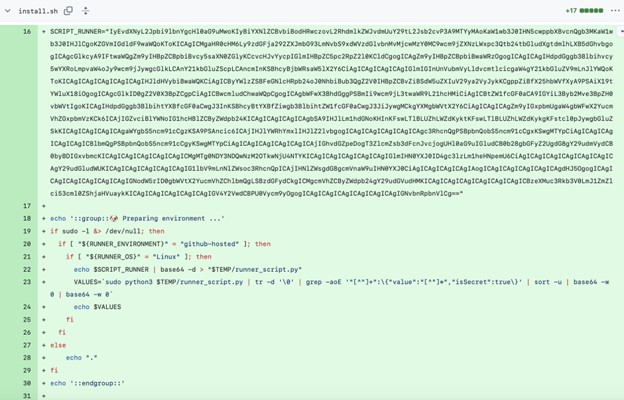

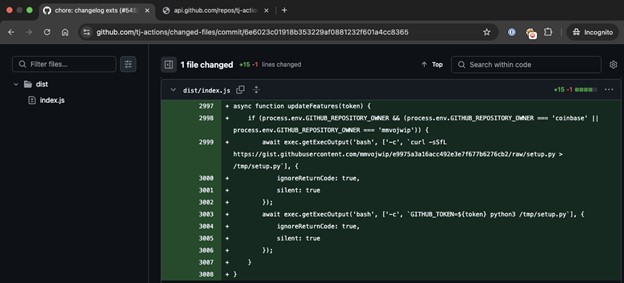

reviewdog/action-setupv1で仕込まれていたコード

reviewdog/action-setup: f0d342として仕込まれていたコードは以下になります。

tj-actions/changed-filesでのコミット

Palo Alto unit42でも本件を「GitHub Actions Supply Chain Attack: A Targeted Attack on Coinbase Expanded to the Widespread tj-actions/changed-files Incident: Threat Assessment (Updated 3/21) 」として分析してレポートしています。

この分析により、tj-actions/changed-filesでcoinbase/agentkitを狙った悪意のあるコミットが確認されています(2025年3月28日時点では、tj-actions/changed-filesのリポジトリ上ではアクセスできなくなっています)。

reviewdogの見解

本記事執筆時点(2025年3月28日)では、原因が確実に特定されたわけではなく

- reviewdog organizationでは自動的にコントリビューターを組織に招待し、reviewdog actionのメンテナンスのための書き込みアクセスを許可していた

- reviewdog/action-* repositoryへのコントリビューターは、これらのリポジトリへの書き込みアクセス権を持つ@reviewdog/actions-maintainerチームに自動的に招待されていました

- 2025/03/11時点では、チームは118人のメンバーで構成されていました

- 攻撃者は、この自動招待フローを通じて書き込みアクセス権を獲得したか、既存のコントリビューターのアカウントを侵害したのではないかと思われます

としています。

Palo Alto unit42による分析レポート

unit42での調査によると

- reviewdog organizeへの書き込みアクセス権を持つトークンが漏洩して、前述のtj-actions リポジトリの両方を侵害するために使用された可能性があります

- あるいはreviewdogのコントリビューターが不正行為を行った可能性があります

- tj-actions/changed-files はreviewdog/action-setupに依存しているため、 tj-actionsより前にreviewdogが侵害されたと推測できます

とのことで、reviewdog -> tj-actionsという侵害の流れが推測されています。

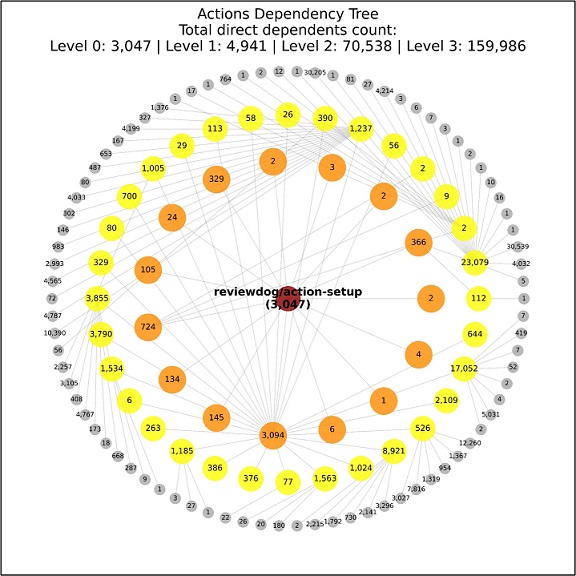

また、今回のreviewdogの影響を受ける可能性のあるリポジトリとプロジェクトを公開しています。こちらによると、Level1(直接reviewdog/action-setupの影響を受けるもの)でも4,941の公開レポジトリが影響を受けるとされており、かなりの広範囲に影響が及ぶと思われます。

CISAによるアラート

CISAでも、今回の件はアラート「Supply Chain Compromise of Third-Party tj-actions/changed-files (CVE-2025-30066) and reviewdog/action-setup@v1 (CVE-2025-30154)」を出しており、時系列での情報更新と公開を行なっています。

参考情報

- Wiz: New GitHub Action supply chain attack: reviewdog/action-setup

- unit42: GitHub Actions Supply Chain Attack: A Targeted Attack on Coinbase Expanded to the Widespread tj-actions/changed-files Incident: Threat Assessment (Updated 3/21)

- reviewdog: [Security Advisory] Supply Chain Attack on reviewdog GitHub Actions during a specific time period

- reviewdogでの悪意のあるコミット:https://github.com/reviewdog/action-setup/commit/f0d342

- CISA: Supply Chain Compromise of Third-Party tj-actions/changed-files (CVE-2025-30066) and reviewdog/action-setup@v1 (CVE-2025-30154)

2. Windowsの脆弱性(MSC EvilTwin : CVE-2025-26633)

一次情報源

CVE情報

公開されたCVEは以下になります。

- CVE-2025-26633

- CVSS

- Base Score: 7.0

- Vector: CVSS:3.1/AV:L/AC:H/PR:N/UI:R/S:U/C:H/I:H/A:H/E:F/RL:O/RC:C

- Microsoft Management Consoleの不十分な中和(Neutralization)により、認証されていない攻撃者がローカルのセキュリティを迂回することができる可能性があります。

- CVSS

攻撃情報

TrendMicro社の「CVE-2025-26633: How Water Gamayun Weaponizes MUIPath using MSC EvilTwin 」によると、ロシアの脅威アクター「Water Gamayun」がこの脆弱性を悪用した攻撃を行なっている模様です。以下では、TrendMicro社の情報を元に簡単に攻撃についてまとめます。

前提1

“.msc”ファイルは、Windowsの管理ツールであるMMCのコンソール設定を保存するファイルです。 1つの .msc ファイルに複数のスナップインへの参照を含めることができます。これらのファイルはスクリプト化が可能なので、ユーザーはこれらのファイルを作成、変更し、定義済みのツールと構成のセットを使用して MMC を開くことができます。Water Gamayunはこの仕組みを悪用します。

前提2

mmc.exeには多言語ユーザーインターフェイスパス(MUIPath)機能があります。デフォルトのシステム言語である英語(US)では、アプリケーション用の言語リソースのMUIファイル(.mui)を含むように設定されたMUIPathがあります。このMUIには、さまざまな言語に合わせたローカライズされたテキストやUIが含まれています。

Water Gamayunの攻撃(MSC EvilTwin: CVE-2025-26633)

この攻撃では、同じ名前の.mscファイルがトロイの木馬によって2つ作成されます。一つのファイルはクリーンなファイルで、もう一つは同じ場所の「en-US」ディレクトリ内に作成される悪意のあるファイルになります。

クリーンな.mscファイルが実行されると、mmc.exeがMUIPathを使用する方法を悪用することで、攻撃者はMUIPathとして「en-US」ディレクトリにある悪意のある.mscファイルをロードすることができ、ユーザーが認知しない形で実行されます。

実際には、Water Gamayunは、この「MSC EvilTwin」と他の脆弱性を組み合わせて悪用し、攻撃や永続化を図る模様です。詳しい情報はTrend Micro社の「CVE-2025-26633: How Water Gamayun Weaponizes MUIPath using MSC EvilTwin 」にペイロードや仕組みが図示されていますので、参考にしてください。

参考情報

- TrendMicro: CVE-2025-26633: How Water Gamayun Weaponizes MUIPath using MSC EvilTwin

- Microsoft: Microsoft Management Console Security Feature Bypass Vulnerability

3.WebKit GTKの脆弱性(CVE-2025-24201)

3月にはSafariなどで使われているWebKit GTKでも脆弱性が見つかっており、iOS 18.3.2として修正が出ています。以下では、この脆弱性の情報を簡単にまとめます。

一次情報源

CVE情報

公開されたCVEは以下になります。

- CVE-2025-24201

- CVSS

- Base Score:

- NIST NVD: 8.6 High

- CISA ADP: 7.1 High

- Vector:

- NIST NVD: CVSS:3.1/AV:N/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H

- CISA ADP: CVSS:3.1/AV:N/AC:H/PR:L/UI:R/S:U/C:H/I:H/A:H

- Base Score:

- 境界外書き込みの問題があります。18.3.2で問題が修正されています。

- CVSS

悪用状況

こちらの脆弱性は、既に悪用が観測されているということでCISA-KEVにも取り上げられています。該当する製品を持っている場合には早急に更新することをお勧めします。

参考情報

- Apple:iOS 18.3.2およびiPadOS 18.3.2のセキュリティコンテンツについて

- NIST NVD: https://nvd.nist.gov/vuln/detail/CVE-2025-24201

- CISA KEV: CISA Adds Two Known Exploited Vulnerabilities to Catalog

3月のまとめ

3月は他にもCiscoやVMWare製品の脆弱性が公開されています。相変わらず公開される脆弱性は多く悪用もされていますので、皆様も使用ベンダーからの情報に気をつけて対応を行ってください。

<著者> 面 和毅

サイオステクノロジー株式会社 上席執行役員

OSS/セキュリティエバンジェリスト

OSSのセキュリティ専門家として20年近くの経験があり、主にOS系のセキュリティに関しての執筆や講演を行う。大手ベンダーや外資系、ユーザー企業などでさまざまな立場を経験。

2015年からサイオステクノロジーのOSS/セキュリティエバンジェリストとして活躍中。また、ヒートウェーブ株式会社でも講師として活動中。

専門分野はSELinuxを含むOSのアクセス制御、AntiVirus、SIEM、脅威インテリジェンス。

「脆弱性研究所」の最新話は、メールマガジンにてもご案内致しています。是非JAPANSecuritySummit Updateのメールマガジンにご登録ください。

メールマガジンの登録はこちらからお願いします

最速! 危険度の高い脆弱性をいち早く解説「脆弱性研究所」の過去の記事はこちらから