XLoader 8.0解析、AIで高速化

チェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門Check Point Research(以下、CPR)は、情報窃取型マルウェア「XLoader 8.0」の解析レポートを発表した。生成AIを従来プロセスに組み込み、マルウェア分析の高速化と自動化を実現し、脅威インテリジェンスとユーザー保護の強化につながったとする。

背景—「アナリストにとっての悪夢」

XLoaderはFormBookの後継として2020年以降に進化を続ける情報窃取型マルウェアである。多重暗号化や偽ドメイン、定期的なアップデートによって検出回避を継続し、実行時に自身を復号する仕組みや監視検知時の本体のコードを隠ぺいすることによりサンドボックスも有効に働きにくいと説明する。従来の手作業中心のリバースエンジニアリングは時間と複雑性に大きく依存し、XLoaderはその弱点を突く代表例であると位置づけられている。

AI駆動のリバースエンジニアリング

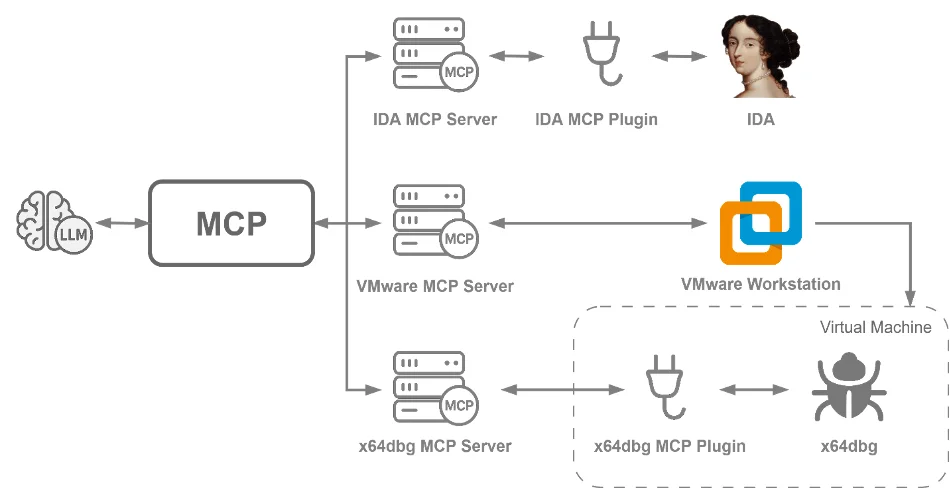

CPRはChatGPT(GPT-5)を用い、クラウドベースの静的解析とランタイム解析を相互補完的に組み合わせるワークフローを導入した。静的解析ではIDA Proからエクスポートした逆アセンブル / デコンパイル関数 / 文字列をAIが解析し、暗号化アルゴリズムの特定やデータ構造の認識、復号用Pythonスクリプトの生成まで行う。ランタイム解析ではMCPを介してライブデバッガーにAIを接続し、暗号鍵、復号後バッファ、メモリ上のC2データなど実行時の値を抽出する。これにより、数日規模の手作業だった工程が数時間で再現可能な半自動プロセスへと変わった。

解析で判明した具体的成果

- コアコードの復号化:AI生成スクリプトにより、暗号化されていた100以上の関数を解読。

- 暗号化レイヤーの解明:修正RC4アルゴリズムとXORマーカーを用いた3種の複雑な復号スキームを特定。

- 隠されたAPIの公開:カスタムハッシュ処理で隠されたWindows API呼び出しを自動的に難読化解除。

- C2ドメインの復元:64個の隠しC2ドメインをBase64とRC4アルゴリズムの多重エンコードで復号化。

- 新しいサンドボックス回避:実行時に一部を一時的に暗号化して監視回避する「セキュアコール・トランポリン」を発見。

これらの成果は、XLoaderの隠ぺい・通信・自己防御メカニズムの解明にAIが有効であることを示すものである。

効果—スピード、再現性、インサイト、防御

CPRは、AIの導入によりスピード(従来数日かかっていた作業が、数時間規模まで圧縮された)、再現性(エクスポート済みデータセットがあれば誰でも再実行で検証可能)、インサイト(自動化によって挙動分析に集中可能)、防御(IoC(侵害の痕跡)抽出の高速化で脅威の発見から防御の展開までの時間短縮)という効果を挙げる。AIはアナリストの代替ではなく拡張であり、インシデント対応 / リバースエンジニアリング / 脅威ハンティングにおける強力なツールだと位置づけている。

まとめ

攻撃側がAI解析対抗手法を開発する可能性には触れつつ、CPRは防御側の優位性は明確であり、AI活用によりXLoader級の高度な脅威にもより短い時間で対応できると述べる。AI自動化・スクリプティング・ランタイム検証を組み合わせたワークフローは継続改良され、マルウェア分析と脅威検出の拡大に活用していくとしている。レポート全文はリリース記載のリンクから参照できる。

CPRのレポートの全文はこちら