2023年サイバー脅威データを公開 ランサムウェア攻撃が前年比33%の急増

大規模ランサムウェア攻撃により世界中の組織に前例のない影響が及んだ年に

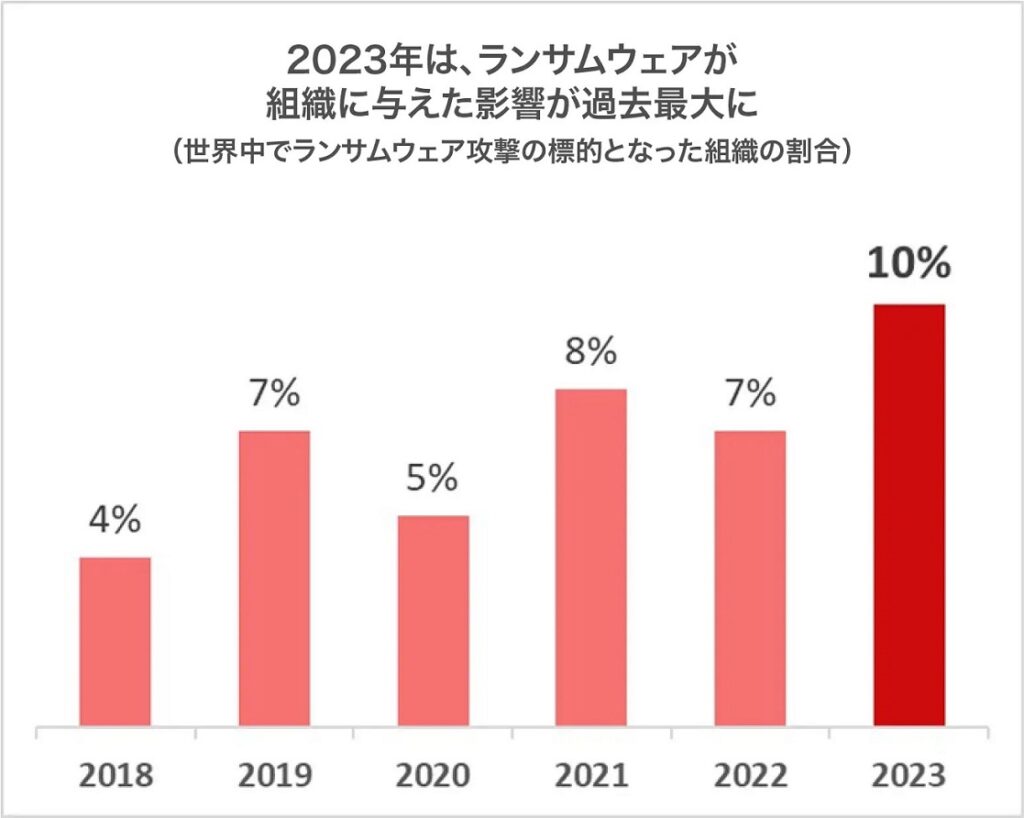

- 2023年、世界的に10組織に1組織がランサムウェア攻撃の企てにさらされ、13組織に1組織がランサムウェア攻撃を受けた2022年との比較において33%急増した。

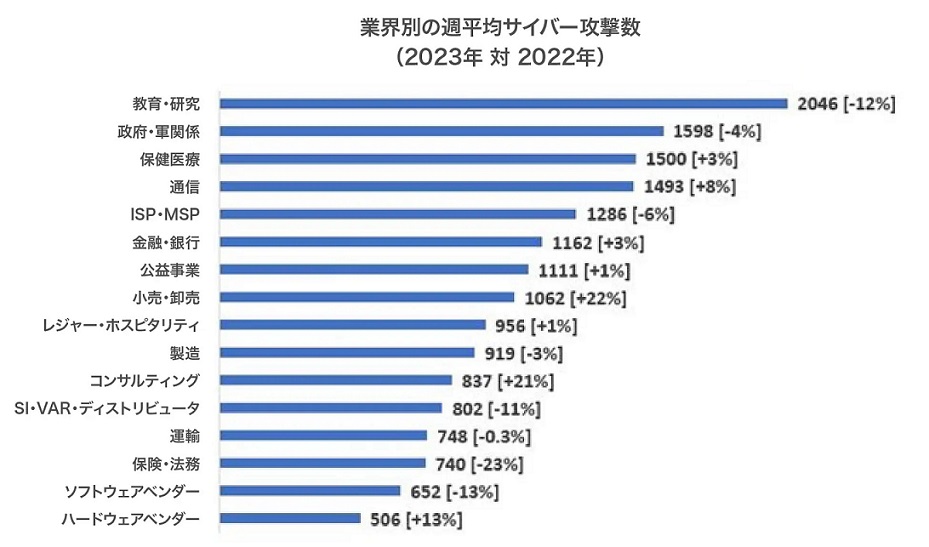

- 2023年の年間を通じ、世界中の各組織は平均6万件を超える攻撃を受けた。1組織当たりの週平均攻撃数は1,158件に上る。

- 小売・卸売業界では週当たりの攻撃数が2022年と比べて22%増となり、著しく増加している。

包括的なサイバーセキュリティソリューションプロバイダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(以下CPR)は、2023年のサイバー脅威データを公開した。それによると、2023年を大規模なランサムウェア攻撃によって世界中の組織が前例のない影響を受けた年と位置付けている。

2023年 – “メガランサムウェア”攻撃の年

デジタル領域が依然としてサイバーセキュリティにとって戦場となる中、2023年も世界中が過酷なサイバー攻撃にさらされる一年となった。CPRがグローバルおよび各地域の統計を含むサイバー攻撃データの包括的な分析を行った結果、進化し続けるサイバー脅威のランドスケープが明らかに。

2023年、ランサムウェアのランドスケープは大きく変化し、従来型のランサムウェアおよび、より大規模なランサムウェア攻撃 “メガランサムウェア”の両方が急激な増加を見せた。 新たな法規制におけるインシデントの開示義務や虚偽の場合も含め関与を大胆に主張するハッカー集団の存在もこの増加数に影響していると考えられる。攻撃手法も変化し、データ窃取に焦点を当て、暗号化ではなく盗んだデータを使った恐喝が増えた。この進化は組織のゼロデイ攻撃に対する防御の必要性を強調し、特に中小企業などサイバーセキュリティのリソースが限られている組織においてセキュリティ対策の強化が求められている。

本レポートに掲載するデータは、チェック・ポイントのビッグデータインテリジェンスエンジンであるThreatCloud AIから得られたもの。

ThreatCloud AIは、ビッグデータのテレメトリと何百万もの侵害インジケーター(Indicators of compromise、IoC) を日々集約し、分析しています。ThreatCloud AIの脅威インテリジェンスデータベースは、15万もの接続されたネットワークと数百万に及ぶエンドポイント機器のほか、CPRおよびその他数十もの外部フィードからデータを得ている。ThreatCloud AIはチェック・ポイントのセキュリティスタック全体にわたり、新たに判明した脅威とその対策をリアルタイムで更新する。

グローバル全体の攻撃

2023年は、絶えずエスカレートするサイバー脅威によって特徴づけられた。世界中の各組織が、週平均で1,158件ものサイバー攻撃を経験した。2022年との比較においてサイバー攻撃数は1%増加、数年前から続く攻撃数の大幅な増加が2023年も続き、デジタル脅威のランドスケープにおける継続的かつ憂慮すべき傾向を示している。

地域別では、アジア太平洋地域が最も多くの攻撃を受け、1組織当たりの週平均攻撃数は1,930件に上り、前年比で3%増加した。一方、アフリカ地域では1組織当たりの週平均攻撃数は1,900件に達し、前年同期比12%という大幅な増加を見せた。

2023年、特にランサムウェアによる脅威の実行方法において、サイバー脅威環境は進化を遂げた。特に小規模で防御が比較的脆弱な企業にランサムウェアが深刻なリスクをもたらし続ける一方、一部の攻撃者がデータの窃取や恐喝のみをベースとしたキャンペーンに集中するという注目すべき変化が生じた。このような戦術の変化は、ファイル転送ソリューションMOVEitとGoAnywhereが標的とされ大きな注目を集めた2つの攻撃キャンペーンに顕著である。これらの攻撃では従来の暗号化ベースのランサムウェアは用いられず、盗んだデータを公表しない見返りとして攻撃者が金銭の支払いを要求する、恐喝を中心としたキャンペーンが行われた。

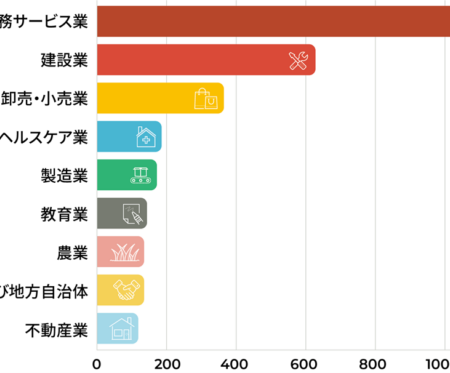

業界別の攻撃ターゲットには大きな変化が

業界別の内訳では、大きな変化が見られました。これまで最も主要な攻撃ターゲットとなっていた教育・研究分野は、依然として業界別のサイバー攻撃数のトップではあるものの、攻撃件数自体は12%減少した。対照的に小売・卸売業界は攻撃が22%増加しており、攻撃者の狙いの変化をうかがわせる。また、保健医療業界への攻撃件数は3%増加し、医療サービスの重要性の観点から特に懸念すべき状況である。

小売・卸売業界が狙われた要因としては、クレジットカード情報や住所を含む、顧客から得た膨大な量の個人情報を扱っていることや、複雑なサプライチェーンネットワークがあることから複数のサイバー攻撃手段で狙えることなどが挙げられる。また、大企業に比べ、中小規模の小売業者や卸売業者は強固なサイバーセキュリティ防御を実施するためのリソースが不十分な可能性があることや、日々の取引量が多いことから不正なアクティビティは気づかれにくくなることも標的となった原因といえる。

ランサムウェア攻撃は2023年が史上最大のピークに

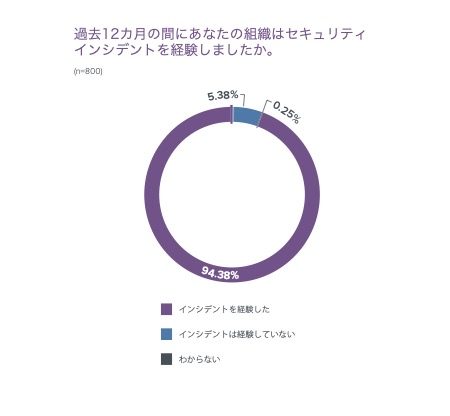

2023年を通じて、世界の組織の10%がランサムウェア攻撃の標的になっている。これは7%の組織が同様の脅威にさらされた前年から大幅な増加となり、過去数年間でも最も高い数字となっている。

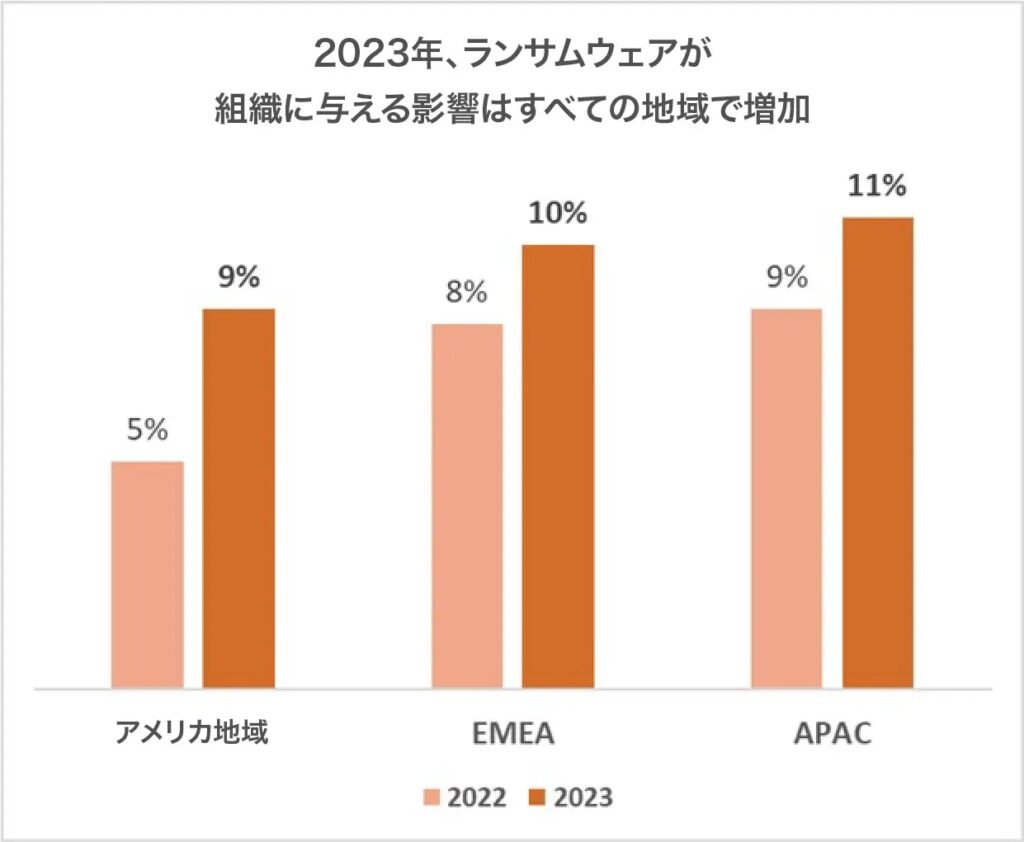

また地域別にみると、ランサムウェア攻撃の割合が最も多かったのはAPAC(アジア太平洋)地域で、11%の組織がランサムウェアの標的となった。一方でアメリカ地域が増加率では最大を示し、2022年の5%から9%へと上昇している。

また、ランサムウェア攻撃による影響を最も受けた業界は教育・研究分野で、22%の組織がこの種の攻撃に悩まされた。次いで、16%の組織が攻撃を受けた政府・軍関係、12%が攻撃された保健医療業界が続いている。

国内動向としては、1週間あたりランサムウェアの影響を受ける組織の割合が77組織に1件、2023年では29組織に1件と大幅に増加した。 国内向け上位のランサムウェア攻撃者は、Lockbot3(約25%)、ransomed、alphv、Cl0pがそれぞれ約13%となっています。また、最も攻撃を受けた業種は約50%を占めた製造業となっている。

次なる攻撃を防ぐため、AIを活用したサイバーセキュリティを

急速に進化するサイバーセキュリティ環境において、人工知能(AI)は、高度化し進化を続けるサイバー攻撃から身を守るための強力なツールとなる。AIを搭載したサイバーセキュリティシステムは、異常を特定し、前例のない攻撃パターンを検出することに優れている。そのため潜在的なリスクを、拡大前に軽減できるのである。例えばチェック・ポイントのあらゆる製品に搭載されたThreatCloud AIは、AI技術とビッグデータ脅威インテリジェンスを共に活用することで、誤検知を減らしながら高度な攻撃を防止する。ThreatCloud AIは、ビッグデータのテレメトリと何百万ものIoC(侵害インジケーター)を日々集約し、分析している。

ランサムウェアやその他の攻撃に対する実践的な防御について

具体的な対策としては、ランサムウェア被害を軽減するために強固なデータバックアップを持つこと、従業員のサイバー意識を向上するトレーニングを行いフィッシングメールに対策すること、最新パッチの適用なども重要である。また、強力なパスワードポリシーを設定することや、アンチランサムウェアソリューションを含むAI主導のサイバーセキュリティソリューションを活用することで、人間の持つ専門知識を補強し、膨大な数のサイバー攻撃に対する強固な盾を作ることができる。

2023年のデータは、サイバー攻撃パターンの変化に関する貴重なインサイトを提供し、適応性が高く強固なサイバー防衛戦略の必要性を強調している。サイバー脅威が複雑化し攻撃頻度を増し続ける中で、こうした傾向に先んじることは単グローバルなサイバーレジリエンスの実現のために必要不可欠である。

本プレスリリースは、米国時間2024年1月16日に発表されたブログ(英語)をもとに作成している。

出典:PRTimes チェック・ポイント・リサーチ、2023年サイバー脅威データを公開 ランサムウェア攻撃が前年比33%の急増