Microsoft Teamsに複数の脆弱性を発見

チェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門Check Point Research(以下:CPR)は、Microsoft Teamsに複数の脆弱性を発見したと公表した。これらの欠陥により、送信済みメッセージの“編集済み”表示なくの改ざん、通知の偽装、チャットのタイトルや表示名の改ざん、ビデオ / 音声通話の発信者IDの偽装が可能であると説明する。月間3億2,000万人以上が利用するTeamsは、なりすましや情報操作の標的となっている。CPRからの報告を受け、Microsoftは2025年10月末までにこれらの脆弱性をすべて修正した。

標的は「会話」へ

CPRは、攻撃者が狙うのは技術的欠陥だけではなくユーザー間の信頼であると指摘する。ビジネス基盤となったコラボレーションツール上で、会話の内容や相手の信頼性が操作され得るという新たな脅威モデルが示された。

発見された挙動

・送信済みメッセージの編集:履歴を書き換えても「編集済み」ラベルが表示されない。

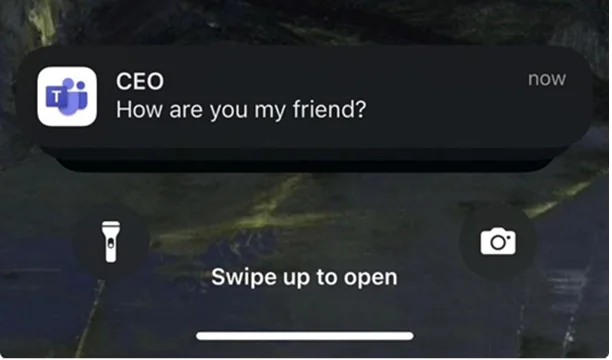

・通知の偽装:信頼できる同僚や役員からの通知に見せかけることが可能。

偽装された通知

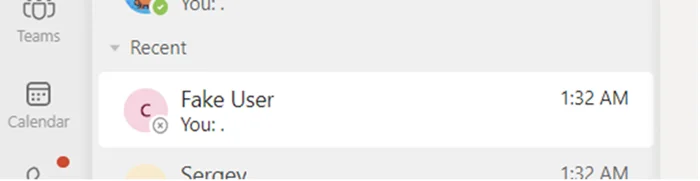

・チャットタイトル / 表示名の改ざん:相手を誤認させる名称へ置換。

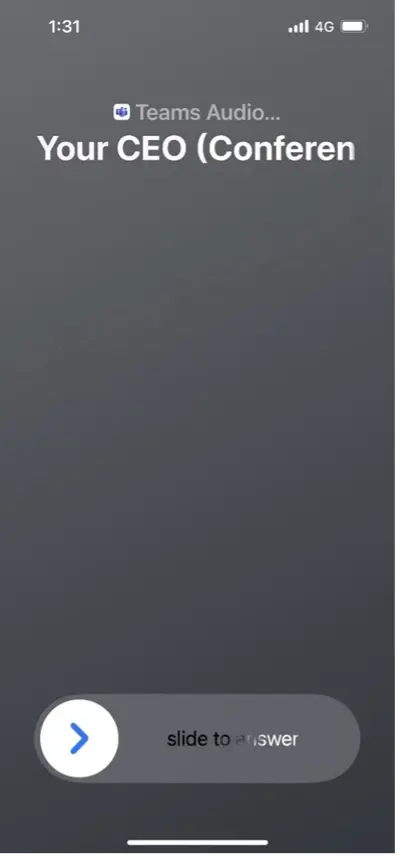

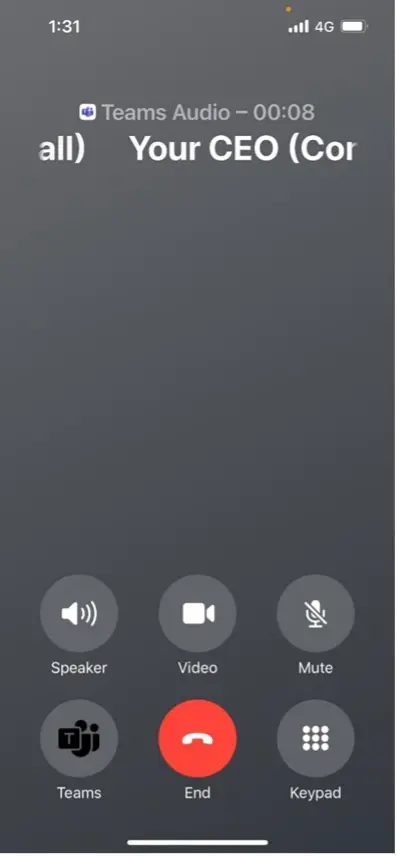

・通話の発信者情報の偽装:悪意ある通話を信頼できる連絡先からの着信に見せかける。

組織への影響

- 業務上のリスク:改ざんや経営幹部へのなりすましで意思決定が歪む可能性。

- 財務への影響:偽装承認や不正請求により実損発生の恐れ。

- 評判の毀損:誤情報の拡散で社会的信頼を損なう懸念。

こうした攻撃は電子メールによるフィッシングやビジネスメール詐欺(BEC)を超えた“次世代型”の脅威として位置づけられている。

ベンダー対応

Microsoftは、CPRの責任ある開示を受けて、2025年10月末までにこれらの脆弱性に対する修正を完了した。リリースは、コラボレーションプラットフォームが重要インフラであるとの前提に立つ防止第一の戦略を求めている。

推奨対策

- ユーザー教育:既知の連絡先からでも予期せぬ依頼は必ず確認。

- 多層防御:チャット / ファイル共有 / リンクの異常監視を重層的に実装。

- AI活用の脅威検知:なりすまし / 改ざんのリアルタイム検知を導入。

- データ損失防止とゼロトラスト:チャネル間の機密データ流出を制限。

コメント

チェック・ポイントの製品脆弱性リサーチ部門責任者でチーフテクノロジストのOded Vanunu氏は、今回の脆弱性を「デジタル上の信頼の核心を突く」と表現し、「見ること」は「信じること」ではなく「検証」が要ると強調する。「コラボレーションはメールと同じくらい重要で同じくらい脆弱であり、人が信じる情報の操作こそが脅威の本質である」と述べている。

出典:PRTimes チェック・ポイント・リサーチ、Microsoft Teamsに複数の脆弱性を発見