2025年版脅威レポート – AI悪用と国家支援型攻撃が深刻化

クラウドストライクは2025年版グローバル脅威レポートを発表した。本レポートでは、中国によるサイバー攻撃の急増、生成AIを活用したソーシャルエンジニアリング攻撃の拡大、国家による脆弱性の調査と悪用、マルウェアを使用しないアイデンティティベースの攻撃の増加などが報告されている。

中国のサイバースパイ活動が150%増加

クラウドストライクが新たに特定した7つの中国系攻撃者グループにより、サイバースパイ攻撃が前年比150%増加した。また、金融サービス、メディア、製造業、産業セクターを標的とする攻撃は最大で300%増加した。中国政府の支援を受けた攻撃者グループは、情報窃取や経済的利益を目的とした攻撃を活発化させている。

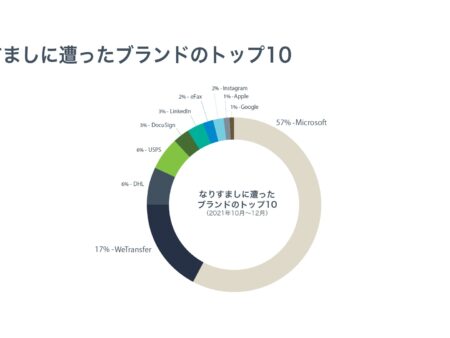

生成AIを悪用したソーシャルエンジニアリング攻撃の拡大

AI技術を活用したフィッシングやなりすましの手法が高度化し、特にビッシング(ボイスフィッシング)の被害が前年比442%増加した。CURLY SPIDER、CHATTY SPIDER、PLUMP SPIDERといったサイバー犯罪グループが、生成AIを活用し、巧妙な詐欺手法を展開している。AIによるリアルな音声合成や対話型詐欺が増え、従来の防御策では対応が困難になっている。

国家によるAI活用と脆弱性攻撃

イラン政府関連の攻撃者グループは、生成AIを用いて脆弱性の調査や攻撃用コードの開発を進めている。これにより、政府主導のサイバー攻撃の効率化が進み、標的とされたネットワークに対する迅速な攻撃が可能となった。また、クラウドストライクの調査によると、サイバー犯罪における初期アクセスの取得にマルウェアが使用される割合は21%に減少し、代わりに侵害された認証情報を利用した攻撃が急増している。

マルウェアフリー攻撃の増加

現在、攻撃者はマルウェアを使用せず、正規の認証情報を悪用して標的システムに侵入している。特に、アクセスブローカーによる認証情報の売買が前年比50%増加しており、これを利用した攻撃が拡大している。正規のアカウントを使用することで、検知を回避し、内部ネットワークへと拡散する手法が主流となっている。

インサイダー脅威の拡大

北朝鮮系攻撃者グループFAMOUS CHOLLIMAが関与したとされるインシデントは、2024年に304件発生し、そのうち40%がインサイダー脅威による攻撃であった。従業員を装った攻撃者が内部システムへアクセスし、企業ネットワークに被害を与えている。これにより、組織内部のセキュリティ対策の強化が急務となっている。

クラウド環境が標的に

クラウド環境に対する侵害は前年比26%増加しており、特に正規アカウントの不正利用が主要な攻撃手法となっている。2024年上半期には、クラウド関連のセキュリティインシデントの35%が有効なアカウントの悪用によるものであった。企業は、クラウド環境のアクセス管理と監視の強化が求められている。

侵害を許せば手遅れに

クラウドストライクの調査によると、サイバー犯罪者のブレイクアウトタイム(攻撃者が最初の侵入から内部拡散を開始するまでの時間)は、平均48分に短縮され、最速記録は51秒であった。このことから、防御側が攻撃を検知して対応する時間が極めて限られていることが明らかとなった。リアルタイムの脅威インテリジェンスと迅速な対応が不可欠である。

クラウドストライクのCounter Adversary Operations責任者であるアダム・マイヤーズ氏は、「攻撃者は従来のセキュリティ対策を無効化する新たな手法を生み出し続けている。リアルタイムの脅威ハンティングと、アイデンティティ、クラウド、エンドポイントの統合的な防御が必要である」と述べた。AIを活用した攻撃手法の進化により、企業はセキュリティ体制の見直しを迫られている。

●クラウドストライク 2025年版グローバル脅威レポート エグゼクティブサマリーをこちらから

●クラウドストライクのAdversary Universe(アドバーサリー ユニバース)では、攻撃者に関する信頼性が高い情報をインターネット上で豊富に公開している(英語のみ)。

●Adversary Universe(アドバーサリー ユニバース)ポッドキャストでは、脅威アクターに関するインサイトやセキュリティ対策強化のためアドバイスをご紹介している(英語のみ)。

出典:クラウドストライク2025年版グローバル脅威レポート:中国のサイバースパイの活動が150%増加し、攻撃手法も大幅に高度化、AIを使った詐欺的手口の悪用も