DX・AI時代のセキュリティマネジメント戦略 〜 JAPANSecuritySummit 2025レポート

人的リソースに依存しないCTEM実現の鍵

株式会社AIセキュリティラボ 事業企画部の阿部 一真 氏が登壇し、DXとAIが当たり前になった現在、従来型のセキュリティ運用が限界を迎えていること、そして新しい打ち手として「CTEM(継続的な脅威エクスポージャー管理)」の考え方が重要になることを整理した。後半では、CTEMを現実に回すための“共通言語”づくりと自動化の仕組みとして、同社プロダクトの「AI Scan」「AI Copilot」を紹介。脆弱性診断を内製化・継続化し、事業部門とセキュリティ部門の分断を越えて回せる状態を目指すアプローチが示された。

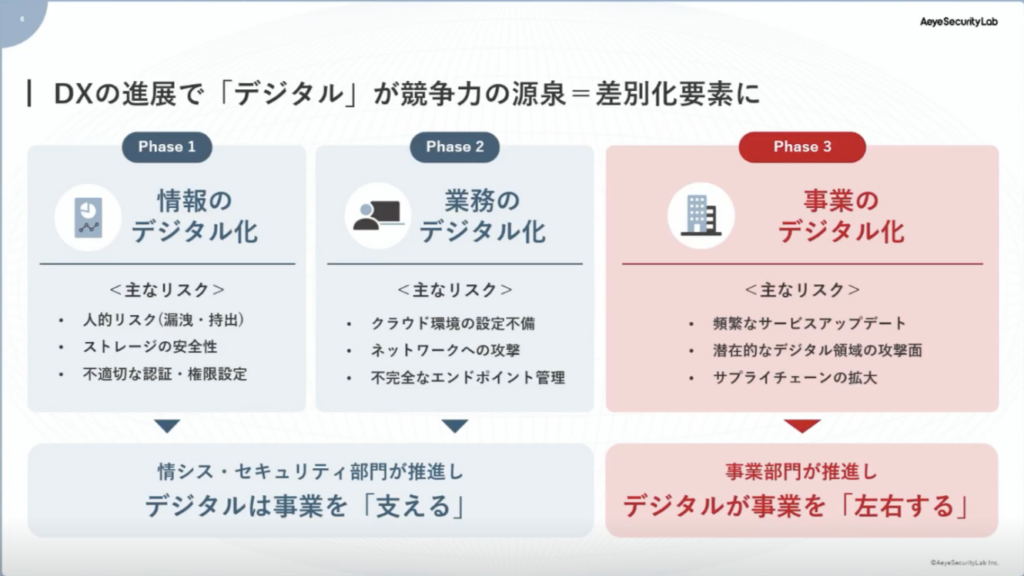

DXは「支えるIT」から「事業を左右するデジタル」へ

阿部氏は、DXの意味合いがフェーズによって変わってきた点をまず振り返った。経済産業省が示したDXの3フェーズに沿うと、

- フェーズ1:情報のデジタル化(データを使って業務を変える)

- フェーズ2:業務のデジタル化(データを使って業務を変える)

- フェーズ3:事業のデジタル化(デジタルが事業そのものを変える)

という整理になる。

重要なのはフェーズ3以降で、デジタルは“事業を支える裏方”ではなく、“事業を推進し、成長を左右する中核”にポジションが変わったことだ。主役もIT部門から事業部門へ移り、現場がデジタルを使ってビジネスを伸ばす前提になった。結果として、求められるのはアジリティ(敏捷性)であり、開発もウォーターフォールからアジャイルへと重心が移っている、という現場実感が語られた。

サイバーセキュリティは「ITの課題」ではなく「経営リスク」

次に提示されたのが、サイバーセキュリティの意味の変化だ。デジタルが事業に直結するほど、サービス停止や情報漏洩は売上・信用・ブランドに直撃する。さらに、取引先や顧客など外部とのデジタル接続が前提となった今、自社の被害が他社へ波及する可能性も高い。つまりセキュリティは、経営の存続リスクへ直結するテーマになっている。

一方で現実として、経営層がセキュリティリスクを「どの程度抑えられているのか」まで理解し、関心を持てている企業はまだ多くないのではないか、という問題提起もあった。ここが、次のセキュリティ運用に移行するうえでの摩擦点になる。

従来型のセキュリティ対策が通用しなくなった理由

フェーズ1・2の発想では、セキュリティは「定期的にチェックする」「技術観点で評価する」「資産は閉じて守る」といった思想が成立しやすかった。だが、フェーズ3ではデジタルは外部と接続され、変化も速く、ビジネス側が主導して機能追加や改善を回し続ける。

この前提では、数年に一回の点検や、閉域で守るアプローチだけでは追いつかない。だからこそ「人的リソースに依存しないシステム」として、継続的にリスクを把握し続ける仕組みへシフトすべきだ、というのが講演の中心テーマだった。

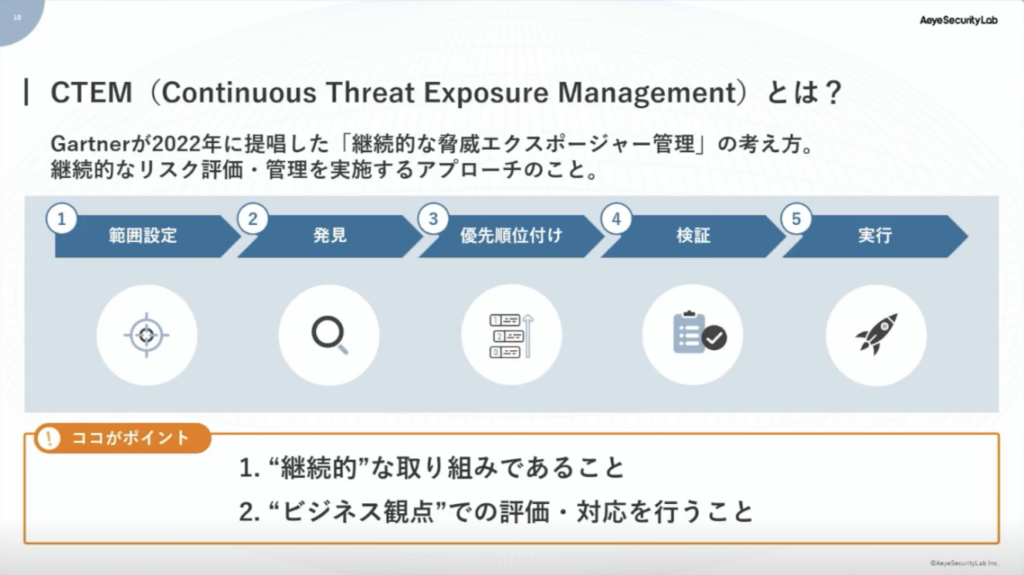

CTEMとは

そこで登場するのがCTEM(Continuous Threat Exposure Management:継続的な脅威エクスポージャー管理)である。阿部氏はポイントを2つに絞って説明した。

1つ目は、継続性。

“年1回”ではなく、毎日・毎週、場合によってはより短いサイクルで、検査・把握・対応を回していく発想になる。

2つ目は、ビジネス観点。

技術的な深刻度だけで優先順位を決めるのではなく、ビジネス影響(売上・信用・法令・取引先影響など)で評価し、対応の優先度を決める。

さらに、外部接続が前提の時代では「攻撃される前提」で守る必要があり、守る対象範囲も“ここだけ”ではなく、関わりのある領域全体に広がっていく。結果、人手で回すだけでは限界が来るため、自動化・システム化が要請される。

そして最も大きい違いとして、従来はセキュリティが「コスト」と見なされがちだったのに対し、CTEMの文脈では「経営資源を投資してリスクをヘッジする」という発想へ転換する必要がある、と整理された。

IT / セキュリティ部門だけでは回らない

継続的に、しかもビジネス観点で管理するとなると、IT部門だけで担うのは現実的に厳しい。事業部門がデジタルの主役である以上、デジタル施策の数だけ管理対象が増える。しかも対策を打つとなれば、IT / セキュリティ部門の工数はさらに膨らむ。

一方で、事業部門は売上・顧客・原価・スピードが最優先になりやすく、セキュリティの要請は「今それどころではない」となりがちだ。経営層も投資対効果を重視し、セキュリティ投資より攻めのDX投資に予算を振りたくなる。結果として、IT/セキュリティ部門が板挟みになり、理想論は語れても実行が難しい状態が生まれる。

ここで阿部氏は、個別事情を全部オーダーメイドで勘案するのは難しいとした上で、「だからこそAIが効くのではないか」と話を進めた。

AIは“分断の翻訳”と“継続運用の自動化”で効く

AIの強みは、膨大な情報を処理し、合理的で説明可能なロジックを組み立て、意思決定を支援できる点にある。セキュリティ部門と事業部門は、前提知識も関心事も言葉も違う。だからこそ、共通言語をつくり、コミュニケーションをつなぐ役割でAIが活きる。

講演では、その実装例として同社の「Aeye Copilot」「Aeye Scan」を組み合わせ、CTEMの実現を支援する構想が紹介された。

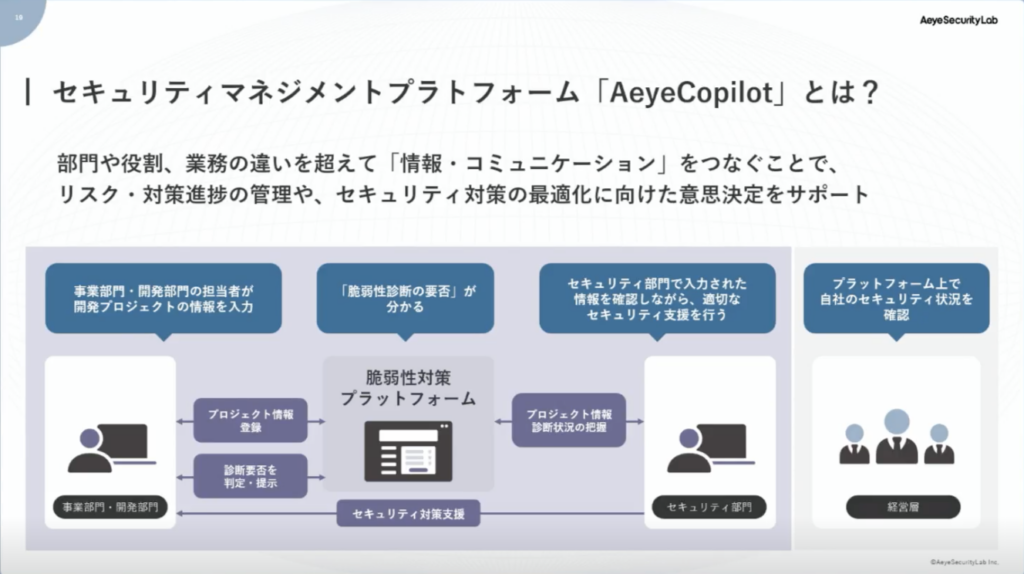

Aeye Copilot:共通言語化とワークフロー化で“回る”状態を作る

Aeye Copilotは、部門・役割・知識差を越えて情報とコミュニケーションをつなぐ、セキュリティマネジメントプラットフォームとして紹介された。狙いは、セキュリティ部門が持つルールや判断基準を、事業部門側でも実行できる形に落とし込むことにある。

具体例として挙げられたのは次の機能だ。

- セキュリティポリシーや脆弱性診断ガイドラインを取り込み、判断フローを自動生成(手動作成も可)

脆弱性対策を「する・しない」「どこまでやる」などの判断を、ワークフローとして運用に落とせる。 - 技術的な脆弱性報告を、ビジネス観点の総評へ自動変換

例えばSQLインジェクションといった技術用語を、事業責任者が理解しやすい“顧客情報漏洩の可能性”“想定される被害規模”といった説明へ変換し、意思決定を支援する。 - 進捗・検出状況を可視化するダッシュボード

診断の進み具合、検出された脆弱性の全体像を見ながら、支援が必要なポイントへ手を打てる。

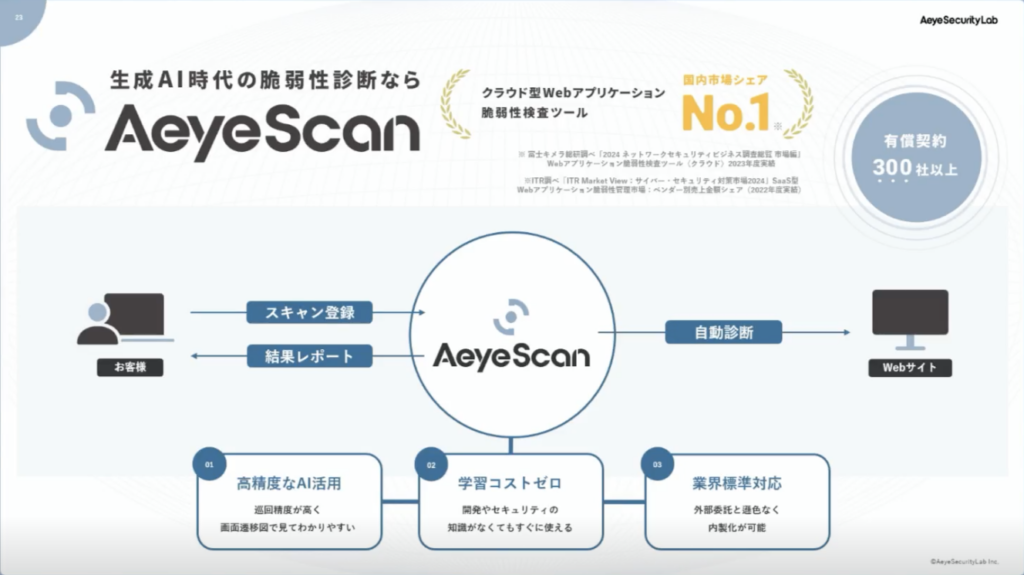

Aeye Scan:脆弱性診断を内製化し、継続運用に乗せる

Aeye Scanは、Webサイト / アプリの脆弱性診断を「いつでも誰でも、好きな時に好きなだけ」実施できる世界を目指すプロダクトとして紹介された。阿部氏が示した“選ばれる理由”は3点。

- 誰でも簡単に操作できる

セキュリティ専門家だけでなく、開発部門や品質管理、場合によってはビジネス側でも扱える設計を重視。 - 開始ボタンからレポートまで自動化

AIやアルゴリズムを組み込み、診断の自動化範囲を広く取っている。 - 修正につながる分かりやすいレポート

診断は検出して終わりではなく、修正までがセット。どの画面のどの操作で問題が起きたのか、攻撃が成功したパラメータなど、開発者が直しやすい情報を提供する。

デモの流れとしては、対象サイトの構造を自動で把握し、画面遷移図を生成した上で、各画面に診断を実施し、結果をサマリーと詳細レポートで出力する、という一連が示された。画面遷移図の自動生成自体も有用だという声がある、という紹介もあった。

また、事業会社だけでなくSIer / セキュリティ企業など“プロ”の利用もある点に触れ、性能・機能への信頼材料として提示された。

まとめ

DXフェーズ3でデジタルが事業の中心に移った今、セキュリティも“点検型”から“継続運用型”へ転換が求められている。CTEMは、継続性とビジネス観点を軸に、外部接続と攻撃前提の世界でリスク管理を回すアプローチだが、人手だけでは回らない。そこでAIを使い、部門間の共通言語化、判断のワークフロー化、可視化と意思決定支援、診断の自動化を組み合わせて“回る状態”を作ることが鍵になる。

本セッションは、CTEMを理念で終わらせず、「どう回すか」「どう分断を越えるか」を具体に落とした構成であり、人的リソースに依存しないセキュリティマネジメントを考えるうえで、実務に引き寄せたヒントが多い内容だった。