フォーティネット 「2025 年グローバル脅威レポート」 を発表

ネットワークとセキュリティ融合を牽引する フォーティネット(Fortinet) は、FortiGuard Labs による 「2025 年 フォーティネット グローバル脅威レポート」 を発表した。本レポートは 2024 年の全世界の脅威動向を MITRE ATT&CK フレームに沿って解析し、AI と自動化が攻撃者側に急速な優位性をもたらしている実態を示す。

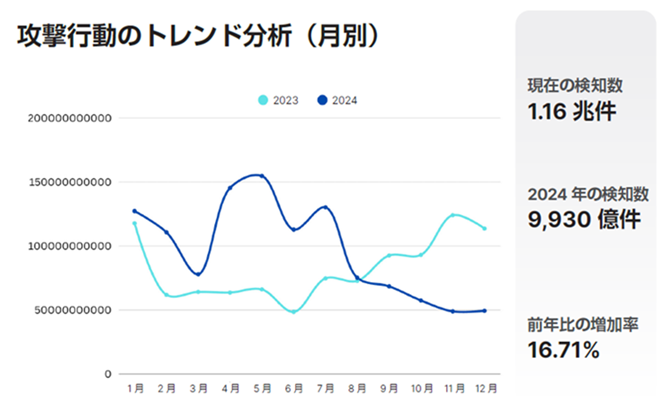

自動スキャンが過去最多

脆弱性発見直後の自動スキャン活動が前年比 16.7 % 増と過去最高を記録した。FortiGuard Labs は月間数十億件、秒間換算で 36,000 件 のスキャンを観測し、SIP・RDP など公開サービスや OT/IoT プロトコル Modbus TCP が集中的に狙われていると報告する。

ダークネットで CaaS が急拡大

2024 年に NVD(National Vulnerability Database)へ登録された脆弱性は 4 万件超(前年比 39 % 増)。一方ダークネットでは、初期アクセスブローカー(IAB:Initial Access Broker)が

- 企業認証情報 20 %

- RDP アクセス 19 %

- 管理パネル 13 %

- Web シェル 12 %

をパッケージ販売し、ゼロデイだけでなく既存 CVE の悪用容易化が進む。インフォスティーラーログは前年比 500 % 増、取引された認証情報は 17 億件に達した。

AI ツールの武器化

FraudGPT、BlackmailerV3、ElevenLabs など、倫理制限のない生成 AI ツールがフィッシングやブラックメールを大量・高精度で生成し、防御側の検知を回避。FortiGuard Labs は「AI がサイバー犯罪をスケールさせる新たな駆動力」と断じる。

業界別・地域別標的

2024 年に最も攻撃を受けた業界は

- 製造 17 %

- ビジネスサービス 11 %

- 建設 9 %

- 小売 9 %

国別では 米国 61 % が突出し、英国 6 %、カナダ 5 % が続く。国家支援 APT と RaaS 実行犯の双方がこれらの業界を集中的に狙っている。

クラウド・IoT の脆弱性

観測インシデントの 70 % は “通常とは異なる地域” からのログインが発端。オープンなストレージバケット、過剰権限、設定ミスが依然として主要侵入口であり、アイデンティティ監視の重要性が浮き彫りになった。

認証情報は「犯罪の通貨」

2024 年、漏洩データは 1,000 億件(前年比 42 % 増)が取引され、半数以上がコンボリスト関連。BestCombo、BloddyMery などのグループが認証情報を検証・再販し、クレデンシャルスタッフィングを自動化している。

CISO への提言:攻撃者対策プレイブック

レポートは 「CISO のための攻撃者対策プレイブック」 を付属し、五つの重点領域を提示する。

| 領域 | 具体策 |

|---|---|

| CTEM への転換 | BAS でネットワーク・クラウド防御を実攻撃エミュレーション評価 |

| レッド/パープル演習 | MITRE ATT&CK でランサムウェア等への防御を検証 |

| ASM 導入 | 外部資産・漏洩認証情報・脆弱性を継続監視 |

| リスクベースパッチ | EPSS・CVSS を用い、高リスク CVE を優先修復 |

| ダークウェブ TI 活用 | RaaS・ハクティビスト動向を監視し先手対処 |

フォーティネットのFortiGuard Labsのチーフセキュリティストラテジスト兼脅威インテリジェンス担当グローバルバイスプレジデント、Derek Manky氏は「攻撃者は AI と自動化で加速する。防御側もインテリジェンス主導のプロアクティブ戦略へ転換すべき」と訴える。

まとめ

FortiGuard Labs の最新分析は、AI と CaaS の融合が自動攻撃を過去最多へ押し上げた事実を示した。外部スキャン激増、認証情報大量流通、業界特化型攻撃の深刻化など、CISO が直面するリスクは質・量ともに拡大している。プレイブックが示す CTEM と ASM の導入、AI・ゼロトラストの活用が、生存戦略の中核となる。詳報は日本語版レポートおよび公式ブログを参照されたい。

出典:フォーティネット 最新グローバル脅威レポートを発表:AIと新たな手法の武器化を背景に、自動サイバー攻撃が過去最多に