2025年12月版 最速!危険度の高い脆弱性をいち早く解説「脆弱性研究所」第41回

今回ですが、年末に筆者が左薬指を開放骨折してしまったため片手しか使えず、脆弱性情報が一つしか取り上げられておりません。最初にお詫びしておきます。

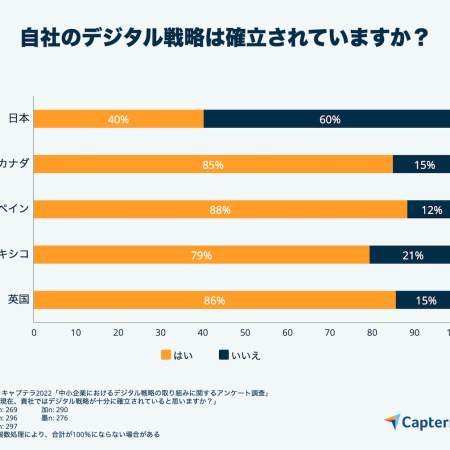

12月に公開された重大な脆弱性(CISA KEV参照)

12月に新たに公開された脆弱性は4,395件となります。この中で特に重大な脆弱性をいくつかピックアップして説明したいと思います。

第三回で説明したCISAによる「実際に悪用されている脆弱性(Known Exploited Vulnerabilities Catalog)」のデータベース情報もあわせて載せています。

12月にCISAのKEVに登録された脆弱性はトータル20件で、内訳は

- Android 2件

- Apple 1件

- Array Networks 1件

- ASUS 1件

- Cisco 1件

- D-Link 1件

- Digierver 1件

- Fortinet 1件

- Gladinet 1件

- Google Chrome 1件

- Microsoft 1件

- MongoDB 1件

- OpenPLC 1件

- OSGeo 1件

- React Server 1件

- Sierra Wireless 1件

- SonicWall 1件

- WatchGuard 1件

- WinRAR 1件

になっています。

参考情報

- CISA「Known Exploited Vulnerabilities Catalog」

1. React2Shell(CVE-2025-55182)。

2025年12月3日にReact Serverの脆弱性(React2Shell: CVE-2025-55182)が公開されました。こちらの脆弱性は、すでに悪用が観測されており、緊急性の高いものになります。

以下ではReact2Shellについて簡単にまとめています。

一次情報源

CVE情報

公開されたCVEは以下になります。

- CVE-2025-55182

●CVSS

■Base Score: 10.0 Critical

■Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H

●React Server 19.0.0, 19.1.0, 19.1.1, 19.2.0(react-server-dom-parcel, react-server-dom-turbopack, react-server-dom-webpackを含む) で、認証前でのリモートコード実行脆弱性が見つかりました。コードに、HTTPリクエストからServer Functionエンドポイントへのペイロードを安全に非シリアル化しないという脆弱性が含まれています。

●アプリが React サーバー関数エンドポイントを実装していない場合でも、アプリが React サーバー コンポーネントをサポートしている場合は、依然として脆弱である可能性があります。

CloudFlareの停止

2025年12月5日 17:47(JST)から 18:12(JST)までCloudFlareのサービスが一時停止しました。CloudFlareの発表によると、これはCVE-2025-55182からReactを保護するために、バッファサイズを1MB(Next.jsアプリケーションで許可されるデフォルト制限)へ拡大する変更作業を行っていた際にFL1プロキシ内で動作するルールモジュールのバグが誘発されて、停止していた模様です。

この障害の対象となったのは、Web配信に古いFL1プロキシを利用し、かつCloudFlareのマネージドルールセットがデプロイされている顧客だったそうです。これにより、Zoomやメルカリなどに障害が発生しました。またコインベースなどの取引所が一次アクセス不能になっていた模様です。

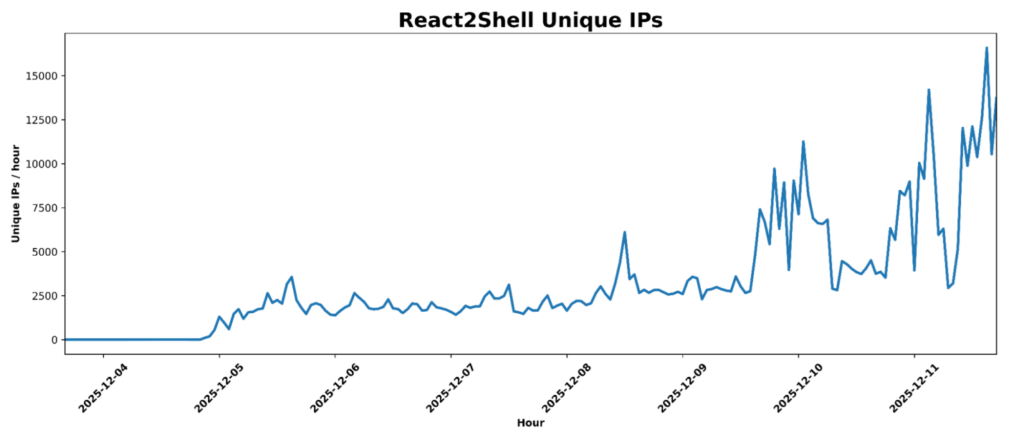

実際の攻撃トラフィック

CloudFlareのブログ「React2Shell and related RSC vulnerabilities threat brief: early exploitation activity and threat actor techniques」によると、React2Shellの公開に伴い、2025年12月3日00:00 UTCから2025年12月11日17:00 UTCまでの間に、合計5億8,210万件のアクセスがあった模様です。

下の画像は、同ブログに載っている、React2Shell関連の通信を行っているIPアドレス数の1時間あたりの推移になります。

脆弱性の悪用

Amazon Threat Intelligence Teamの調査によると、React2Shellの公開後にAWSに対して

- Earth Lamia

- Jackpot Panda

など複数の、中国が支援する脅威アクターによる攻撃が観測されているとのこと。

IPAによる注意喚起

IPAは、2025年12月9日に「React Server Componentsにおける脆弱性について(CVE-2025-55182)」という記事を公開し、本脆弱性に関する情報発信と注意の呼びかけを行っています。

React Server Componentの追加の脆弱性(CVE)

React2Shellの脆弱性に加えて、12月12日に新たにReact Serverにソースコード漏洩の脆弱性(Medium: CVE-2025-55183), およびDoS脆弱性(High: CVE-2025-55184、CVE-2025-67779)が見つかり、公開と修正が行われました。

- CVE-2025-55183

●CVSS

■Base Score: 5.3 Medium

■Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:N/A:N

●React Server 19.0.0, 19.1.0, 19.1.1, 19.2.0, 19.2.1(react-server-dom-parcel, react-server-dom-turbopack, react-server-dom-webpackを含む) で、情報漏洩の脆弱性が見つかりました。脆弱性のあるServer Functionに細工されたHTTPリクエストを送信すると、Server Function のソースコードが返される可能性があります。この脆弱性を悪用するには、文字列化された引数を明示的に公開するServer Functionが存在する必要があります。 - CVE-2025-55184

●CVSS

■Base Score: 7.5 High

■Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H

●React Server 19.0.0, 19.1.0, 19.1.1, 19.2.0, 19.2.1(react-server-dom-parcel, react-server-dom-turbopack, react-server-dom-webpackを含む) で、認証前でのDoS脆弱性が見つかりました。コードに、HTTPリクエストからServer Functionエンドポイントへのペイロードを安全に非シリアル化しないという脆弱性が含まれています。 これにより無限ループが発生し、サーバープロセスがハングします。 - CVE-2025-67779

●CVSS

■Base Score: 7.5 High

■Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H

●React Server 19.0.2, 19.1.3, 19.2.2 では、CVE-2025-55184での修正が不完全であり、特定のケースでDoSが防げないバグが見つかりました。コードに、HTTPリクエストからServer Functionエンドポイントへのペイロードを安全に非シリアル化しないという脆弱性が含まれています。 これにより無限ループが発生し、サーバープロセスがハングします。

これらの脆弱性に関しても引き続き注意が必要です。

参考情報

- Critical Security Vulnerability in React Server Components

- Cloudflare outage on December 5, 2025

- Cloudflare障害でコインベースなど取引所が一時アクセス不能 11月に続き再発

- React2Shell and related RSC vulnerabilities threat brief: early exploitation activity and threat actor techniques

- React2Shell 脆弱性 (CVE-2025-55182) に対する中国関連脅威アクターの活発な悪用活動

12月のまとめ

今回取り上げた脆弱性は、すべてすでに脅威アクターにより攻撃されている脆弱性のため、製品をお使いの場合には速やかに更新されることをお勧めします。皆様も使用ベンダーからの情報にはくれぐれも気をつけて対応を行ってください。

<著者> 面 和毅

サイオステクノロジー株式会社 上席執行役員

OSS/セキュリティエバンジェリスト

OSSのセキュリティ専門家として20年近くの経験があり、主にOS系のセキュリティに関しての執筆や講演を行う。大手ベンダーや外資系、ユーザー企業などでさまざまな立場を経験。

2015年からサイオステクノロジーのOSS/セキュリティエバンジェリストとして活躍中。また、ヒートウェーブ株式会社でも講師として活動中。

専門分野はSELinuxを含むOSのアクセス制御、AntiVirus、SIEM、脅威インテリジェンス

最速! 危険度の高い脆弱性をいち早く解説「脆弱性研究所」の過去の記事はこちらから

「脆弱性研究所」の最新話は、メールマガジンにてもご案内致しています。是非JAPANSecuritySummit Updateのメールマガジンにご登録ください。

メールマガジンの登録はこちらからお願いします